Een China-Nexus-dreigingsacteur bekend als UNC6384 is toegeschreven aan een reeks aanvallen op diplomaten in Zuidoost -Azië en andere entiteiten over de hele wereld om de strategische belangen van Beijing te bevorderen.

“Deze multi-fasen aanvalsketen maakt gebruik van geavanceerde sociale engineering, inclusief geldige codes-ondertekeningscertificaten, een tegenstander-in-the-middle (AITM) -aanval en indirecte uitvoeringstechnieken om detectie te ontwijken,” zei Patrick Whitsell, onderzoeker van Google Threat Intelligence Group (GTIG).

UNC6384 wordt beoordeeld om tactische en gereedschapsoverlappingen te delen met een bekende Chinese hackgroep genaamd Mustang Panda, die ook wordt gevolgd als bassin, bronzen president, Camaro Dragon, Earth Preta, hattersymyte, Reddelta, Red Lich, Stately Taurus, Temp.hex en Typhoon.

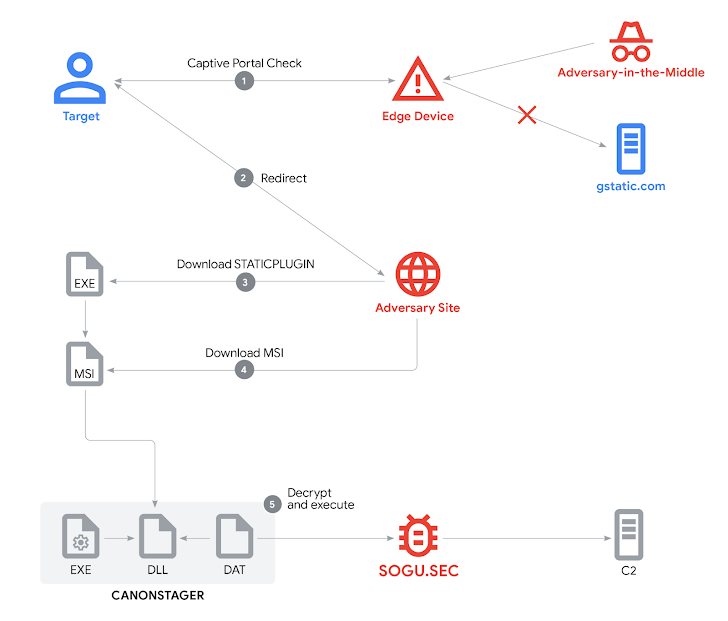

De campagne, gedetecteerd door GTIG in maart 2025, wordt gekenmerkt door gebruik van een Captive Portal Redirect om webverkeer te kapen en een digitaal ondertekende downloader te leveren genaamd StaticPlugin. De downloader maakt vervolgens de weg vrij voor de in-memory-implementatie van een Plugx (ook bekend als Korplug of Sogu) -variant genaamd Sogu.sec.

Plugx is een backdoor die opdrachten ondersteunt om bestanden te exfiltreren, sleutelaanval te loggen, een externe opdracht shell te starten, bestanden te uploaden/downloaden en de functionaliteit met extra plug -ins kan uitbreiden. Vaak gelanceerd via DLL-side-loading, wordt het implantaat verspreid via USB-flashaandrijvingen, gerichte phishing-e-mails met kwaadaardige bijlagen of links, of gecompromitteerde softwaredownloads.

De malware bestaat sinds minstens 2008 en wordt veel gebruikt door Chinese hackgroepen. Er wordt aangenomen dat Shadowpad de opvolger van Plugx is.

De UNC6384-aanvalsketen is vrij eenvoudig omdat tegenstander-in-the-middle (AITM) en social engineering-tactieken worden gebruikt om de Plugx-malware te leveren-

- De webbrowser van het doelwit test als de internetverbinding achter een gevangen Portal zit

- Een AITM leidt de browser om naar een gedreigde acteur-gecontroleerde website

- StaticPlugin wordt gedownload van “MediareleaseUpdates (.) Com”

- StaticPlugin haalt een MSI -pakket op van dezelfde website

- CanonStager is DLL aan de kant geladen en implementeert de SOGU.SEC-achterdeur in het geheugen

De Captive Portal kaping wordt gebruikt om malware -maskerading te leveren als een Adobe -plug -in -update voor gerichte entiteiten. In de Chrome-browser wordt de Captive Portal-functionaliteit bereikt door middel van een verzoek aan een hardgecodeerde URL (“www.gstatic (.) Com/generate_204”) die gebruikers omleidt naar een Wi-Fi-inlogpagina.

Hoewel “Gstatic (.) Com” een legitiem Google -domein is dat wordt gebruikt om JavaScript -code, afbeeldingen en stijlbladen op te slaan als een manier om de prestaties te verbeteren, zei Google dat de dreigingsacteurs waarschijnlijk een AITM -aanval uitvoeren om omleidingsketens van de Captive Portal -pagina naar de Landing -webpagina van de dreiging te imiteren.

Er wordt beoordeeld dat het AITM wordt vergemakkelijkt door middel van gecompromitteerde randapparaten op de doelnetwerken, hoewel de aanvalsvector die wordt gebruikt om dit te doen, in dit stadium onbekend blijft.

“Nadat hij is omgeleid, probeert de dreigingsacteur het doelwit te misleiden om te geloven dat een software -update nodig is, en om de malware te downloaden die vermomd is als een ‘plug -in -update’,” zei Gtig. “De webpagina van de landing lijkt op een legitieme software -updatesite en maakt gebruik van een HTTPS -verbinding met een geldig TLS -certificaat uitgegeven door Let’s Encrypt.”

Het eindresultaat is de download van een uitvoerbaar bestand met de naam “adobeplugins.exe” (aka staticPlugin) die, wanneer gestart, de sogu.sec payload op de achtergrond activeert met behulp van een dll aangeduid als canonstager (“cnmpaui.dll”) die sideloading gebruikt met behulp van de Canon IJ Printer Assistant Tool (“Cnmpau”).

De staticPlugin -downloader is ondertekend door Chengdu Nuoxin Times Technology Co., Ltd met een geldig certificaat uitgegeven door Globalsign. Meer dan twee dozijn malwaremonsters ondertekend door Chengdu zijn door China-Nexus Activity Clusters gebruikt, met de vroegste artefacten die dateren uit ten minste januari 2023. Precies hoe deze certificaten door de abonnee worden verkregen, is niet duidelijk.

“Deze campagne is een duidelijk voorbeeld van de voortdurende evolutie van de operationele capaciteiten van UNC6384 en benadrukt de verfijning van PRC-Nexus-dreigingsacteurs,” zei Whitsell. “Het gebruik van geavanceerde technieken zoals AITM in combinatie met geldige codesigning en gelaagde sociale engineering toont de mogelijkheden van deze dreigingsacteur.”