Beveiligingsinformatie en SYM -systemen (SIEM) Systems (SIEM) Fungeren als de primaire hulpmiddelen voor het detecteren van verdachte activiteiten in bedrijfsnetwerken, waardoor organisaties in realtime mogelijke aanvallen kunnen identificeren en reageren. Maar het nieuwe Picus Blue Report 2025gebaseerd op Meer dan 160 miljoen real-world aanvalsimulatiesonthuld dat organisaties alleen detecteren 1 van de 7 gesimuleerde aanvallenhet tonen van een kritische kloof in dreigingsdetectie en reactie.

Hoewel veel organisaties geloven dat ze er alles aan doen om tegenstanderacties te detecteren, is de realiteit dat een grote aantal bedreigingen glijdt door hun verdediging onopgemerkt, waardoor hun netwerken veel te kwetsbaar zijn om een compromis te sluiten. Deze kloof in detectie creëert een vals gevoel van beveiliging wanneer aanvallers al toegang hebben tot uw gevoelige systemen, hun voorrechten escaleerden of uw waardevolle gegevens actief exfiltreren.

Dat roept de vraag op: Waarom falen deze systemen na al die tijd, geld en aandacht? Vooral als de inzet zo hoog is. Laten we eens kijken wat de Blue Report 2025 vertelt ons over verschillende aanhoudende kernkwesties met betrekking tot Siem -regel effectiviteit.

Logverzamelingsstoringen: de basis van detectieafbraak

Siem -regels Gedraag als een bewaker die inkomend en uitgaand verkeer bewaakt voor verdacht gedrag. Net zoals een bewaker een reeks instructies volgt om bedreigingen te identificeren op basis van specifieke patronen, Siem -regels zijn vooraf geconfigureerd om bepaalde activiteiten te detecteren, zoals ongeautoriseerde toegang of ongebruikelijk netwerkverkeer. Wanneer een specifieke gebeurtenis een regel overeenkomt, activeert deze een waarschuwing, waardoor beveiligingsteams snel kunnen reageren.

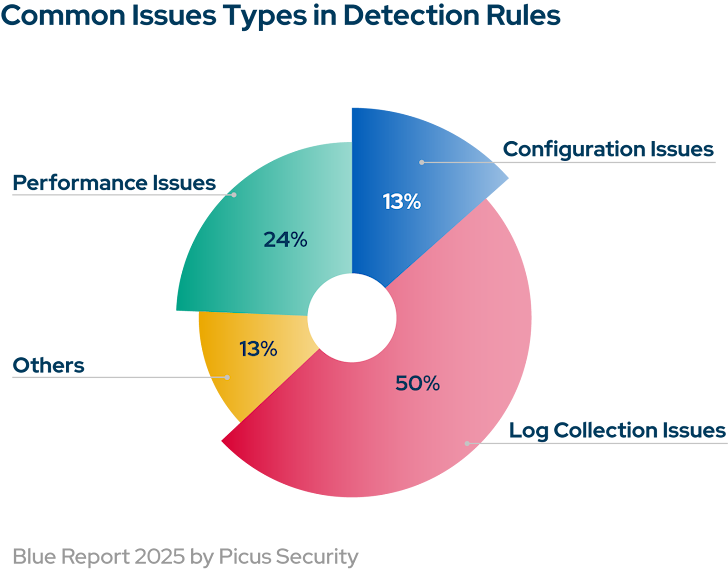

Voor Siem -regels Om effectief te werken, moeten ze echter een set van analyseren Betrouwbare en uitgebreide logboeken. De Blue Report 2025 ontdekte dat een van de meest voorkomende redenen waarom SIEM -regels mislukken, is te wijten aan persistent Problemen met logverzameling. In feite, in 2025, 50% van de mislukkingen van de detectieregels werden gekoppeld aan problemen met het verzamelen van log. Wanneer logboeken niet goed worden vastgelegd, is het maar al te gemakkelijk om kritieke evenementen te missen, wat leidt tot Een gevaarlijk gebrek aan waarschuwingen, een vals gevoel van veiligheid en het falen om kwaadaardige activiteit te detecteren. Zelfs de meest effectieve regels worden snel nutteloos zonder nauwkeurige gegevens om te analyseren, waardoor hun organisaties kwetsbaar blijven voor aanvallen.

Veelvoorkomende problemen met het verzamelen gemiste logbronnen,, verkeerd geconfigureerde logagentenEn Onjuiste loginstellingen. Veel omgevingen kunnen bijvoorbeeld geen belangrijke gegevenspunten loggen of hebben problemen met Log doorsturenhet voorkomen van relevante logboeken die het SIEM in de eerste plaats bereiken. Dit falen om kritische telemetrie vast te leggen, belemmert het vermogen van een SIEM om de kwaadaardige activiteit van een aanvaller te detecteren aanzienlijk.

Detectieregels verkeerd geconfigureerde: stille mislukkingen

Zelfs wanneer logboeken correct worden verzameld, kunnen detectieregels nog steeds falen vanwege misverbiedingen. In feite, in 2025, 13% van de regelsfouten werden toegeschreven aan configuratieproblemen. Dit omvat Onjuiste regeldrempels,, onjuist gedefinieerde referentiesetsEn slecht geconstrueerde correlatielogica. Deze problemen kunnen ertoe leiden dat kritieke gebeurtenissen worden gemist of valse positieven veroorzaken, waardoor de effectiviteit van het SIEM -systeem ondermijnt.

Bijvoorbeeld, overdreven brede of generieke regels kan leiden tot een overweldigende hoeveelheid ruis, wat vaak resulteert in belangrijke waarschuwingen die in het signaal worden begraven, volledig worden gemist of ten onrechte worden genegeerd. Evenzo kunnen slecht gedefinieerde referentiesets ervoor zorgen dat regels belangrijke indicatoren van compromis missen.

Prestatieproblemen: de verborgen boosdoeners van detectiekloven

Naarmate SIEM -systemen schalen om meer gegevens te verwerken, Prestatieproblemen kan snel een andere grote hindernis worden. Het rapport vond dat 24% van de detectiefouten in 2025 waren gerelateerd aan prestatieproblemen, zoals Resultaten voor middelen,, brede definities op maat gemaakte eigenschapEn Inefficiënte vragen. Deze problemen kunnen de detectie aanzienlijk vertragen en de responstijden vertragen, waardoor het voor beveiligingsteams moeilijker wordt om snel te handelen wanneer ze actief worden aangevallen.

SIEM -systemen worstelen vaak om grote hoeveelheden gegevens te verwerken, vooral wanneer regels niet zijn geoptimaliseerd voor efficiëntie. Dit leidt tot Langzame vraagprestaties,, vertraagde meldingenEn overweldigde systeembronnen, Verder verminderen van het vermogen van de organisatie om realtime bedreigingen te detecteren.

Drie gemeenschappelijke detectieregelproblemen

Laten we de drie meest voorkomende problemen van de logcollectie van dichterbij bekijken in de Blue Report 2025.

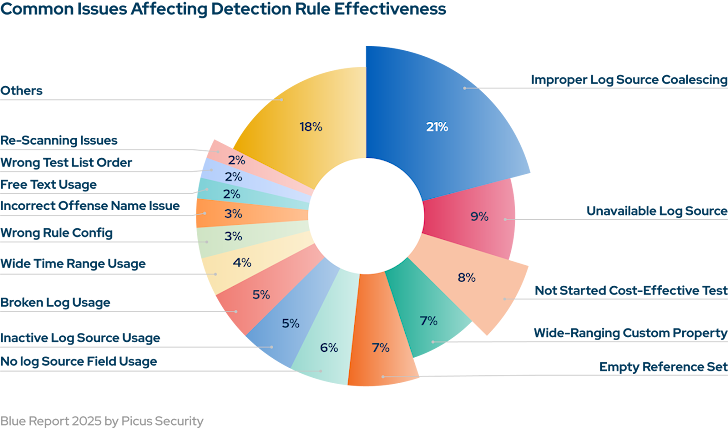

Een van de belangrijkste problemen die van invloed zijn op Siem -regel effectiviteit is Logbron coalesceren. Dit gebeurt wanneer het coalesceren van gebeurtenissen is ingeschakeld voor specifieke logbronnen zoals DNS, proxy -servers en Windows -gebeurtenislogboeken, wat leidt tot Gegevensverlies. In dit geval kunnen belangrijke gebeurtenissen worden gecomprimeerd of weggegooid, wat resulteert in onvolledige gegevens voor analyse. Als gevolg hiervan, Kritiek bedreigingsgedrag kan gemakkelijk worden gemisten detectieregels kunnen snel steeds minder effectief worden.

Een ander veel voorkomend probleem is niet beschikbare logbronnendie verklaren 10% van de regelsfouten. Dit gebeurt vaak wanneer logboeken niet door gegevens worden verzonden vanwege Netwerkverstoringen,, verkeerd geconfigureerde log -doorsturende agentenof Firewall -blokken. Zonder deze logboeken, de SIEM -systeem kan geen kritieke gebeurtenissen vastleggenwat resulteert in het niet in het kader van detectieregels die meldingen niet activeren.

Ten slotte, De implementatie van kosteneffectieve testfilters uitstellen is een veel voorkomende oorzaak van detectiefouten. Wanneer detectieregels te breed of inefficiënt zijn, verwerkt het systeem buitensporige hoeveelheden gegevens zonder effectieve filtering. Dit kan het systeem overweldigen, de prestaties vertragen en uw beveiligingsteams riskeren, de belangrijkste evenementen missen. Volgens het rapport, 8% van de detectiefouten zijn gerelateerd aan dit probleem en benadrukken de noodzaak van geoptimaliseerde, kosteneffectieve filtering.

Continue validatie: ervoor zorgen dat SIEM -regels effectief blijven tegen evoluerende bedreigingen

Hoewel detectieregels fundamenteel zijn voor SIEM -systemen, kunnen ze dat verlies snel de relevantie zonder continue validatie. Tegenstanders evolueren voortdurend hun tactiek, technieken en procedures (TTP’s) en SIEM -regels die zijn ontworpen om bekende patronen te detecteren, worden niet effectief als ze niet regelmatig worden getest tegen real-world bedreigingen.

De Blue Report 2025 Benadrukt dat, zonder voortdurende testen, zelfs goed afgestemde SIEM-systemen gemakkelijk kwetsbaar kunnen worden voor aanvallen. Continue validatie Zorgt ervoor dat beveiligingsteams niet alleen vertrouwen op statische configuraties, maar regelmatig Bewijs dat hun detectiemogelijkheden werken tegen het nieuwste tegenstandergedrag. Deze proactieve aanpak Sluit de kloof tussen de theoretische bescherming die wordt geboden door detectieregels en de praktische, real-world effectiviteitsorganisaties die nodig zijn tegen steeds evoluerende bedreigingen.

Door te simuleren Real-world tegenstandergedragbeveiligingsteams kunnen evalueren of hun detectieregels de nieuwste aanvalstechniekenervoor zorgen dat ze goed zijn afgestemd specifieke omgevingenen dat ze tijdig kwaadaardig gedrag identificeren.

Normaal blootstellingsvalidatievia tools zoals Doorbraken en aanvalssimulatiestelt organisaties in staat altijd testen En hun controles verfijnen. Deze aanpak maakt het gemakkelijker om identificeer hun blinde vlekken En hun verdediging verbeterenervoor zorgen dat SIEM -regels effectief zijn, niet alleen bij het detecteren van aanvallen uit het verleden, maar ook bij het voorkomen van toekomstige. Zonder continue validatieorganisaties riskeren hun gegevens, merkreputatie en bottom line tot verouderde of ineffectieve verdedigingom hun meest kritische activa met onnodig risico te brengen.

Het sluiten van de gaten in SIEM -detectie

Verwallende SIEM -regels zullen onvermijdelijk niet in staat zijn om moderne bedreigingen te detecteren. Logverzamelingsstoringen, verkeerde configuraties en prestatiebottlenecks creëren blinde vlekken, terwijl statische regels snel de effectiviteit verliezen tegen evoluerende aanvallerstactieken en technieken. Zonder continue validatieorganisaties riskeren werken onder een vals gevoel van beveiliging, waardoor kritieke systemen en gegevens worden blootgesteld aan een compromis.

Om voorop te blijven, moeten beveiligingsteams Test en stem regelmatig hun SIEM -regelssimuleren real-world aanvallen en valideer detectiepijpleidingen tegen het nieuwste tegenstandergedrag. Tools zoals Doorbraken en aanvalssimulatie Stel organisaties in staat verborgen hiaten te ontdekken, prioriteit te geven aan blootstellingen met een hoog risico en ervoor zorgen dat hun verdedigingen werken wanneer het er het meest toe doet.

Kijk waar je SIEM slaagt en waar het misschien stil kan falen. Download het Blue Report 2025 vandaag voor bruikbare inzichten en aanbevelingen om uw strategieën voor detectie- en preventie tegen de aanvallen van morgen te versterken.