Er is waargenomen dat de Noord-Koreaanse bedreigingsactoren achter macOS-malwarevarianten zoals RustBucket en KANDYKORN verschillende elementen van de twee ongelijksoortige aanvalsketens “mixen en matchen”, waarbij ze RustBucket-droppers gebruiken om KANDYKORN te leveren.

De bevindingen zijn afkomstig van cyberbeveiligingsbedrijf SentinelOne, dat ook een derde macOS-specifieke malware genaamd ObjCSellz aan de RustBucket-campagne koppelde.

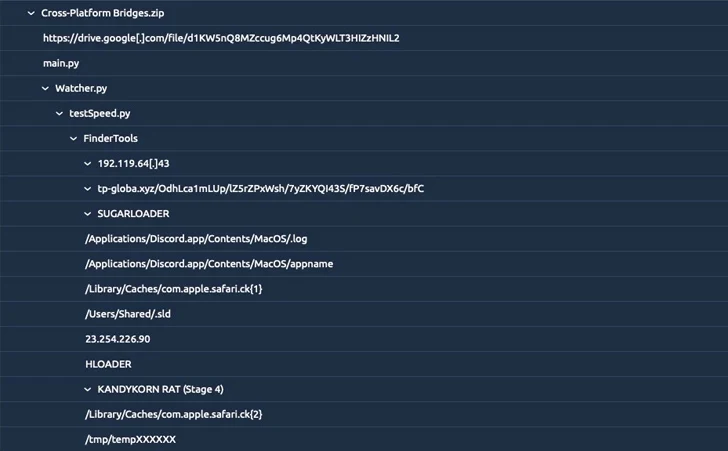

RustBucket verwijst naar een activiteitencluster dat is gekoppeld aan de Lazarus Group, waarin een achterdeurversie van een PDF-lezer-app, genaamd SwiftLoader, wordt gebruikt als kanaal om in Rust geschreven volgende fase-malware te laden bij het bekijken van een speciaal vervaardigd lokdocument.

De KANDYKORN-campagne verwijst daarentegen naar een kwaadaardige cyberoperatie waarbij blockchain-ingenieurs van een niet nader genoemd crypto-uitwisselingsplatform via Discord het doelwit waren om een geavanceerde, uit meerdere fasen bestaande aanvalsreeks te initiëren die leidde tot de inzet van het gelijknamige, volledig functionele geheugen. residente trojan voor externe toegang.

Het derde stukje van de aanvalspuzzel is ObjCSellz, dat Jamf Threat Labs eerder deze maand onthulde als een payload in een later stadium die fungeert als een externe shell die shell-opdrachten uitvoert die vanaf de server van de aanvaller worden verzonden.

Verdere analyse van deze campagnes door SentinelOne heeft nu aangetoond dat de Lazarus Group SwiftLoader gebruikt om KANDYKORN te distribueren, wat een recent rapport van Mandiant, eigendom van Google, bevestigt over hoe verschillende hackergroepen uit Noord-Korea steeds vaker elkaars tactieken en hulpmiddelen lenen.

“Het cyberlandschap van de Democratische Volksrepubliek Korea is geëvolueerd naar een gestroomlijnde organisatie met gedeelde tools en doelgerichte inspanningen”, aldus Mandiant. “Deze flexibele aanpak van taken maakt het moeilijk voor verdedigers om kwaadaardige activiteiten op te sporen, toe te schrijven en te dwarsbomen, terwijl deze nu samenwerkende tegenstander zich heimelijk kan verplaatsen met grotere snelheid en aanpassingsvermogen.”

Dit omvat het gebruik van nieuwe varianten van de SwiftLoader-stager die beweert een uitvoerbaar bestand te zijn met de naam EdoneViewer, maar in werkelijkheid contact maakt met een door een acteur gecontroleerd domein om waarschijnlijk de KANDYKORN RAT op te halen op basis van overlappingen in de infrastructuur en de gebruikte tactieken.

De onthulling komt op het moment dat het AhnLab Security Emergency Response Center (ASEC) Andariel – een subgroep binnen Lazarus – betichtte van cyberaanvallen waarbij gebruik werd gemaakt van een beveiligingsfout in Apache ActiveMQ (CVE-2023-46604, CVSS-score: 10.0) om NukeSped- en TigerRAT-backdoors te installeren.