De meeste beveiligingstools kunnen niet zien wat er in de browser gebeurt, maar dat is waar de meerderheid van het werk en het risico nu woont. Beveiligingsleiders die beslissen hoe ze die kloof moeten sluiten, worden vaak geconfronteerd met een keuze: implementeer een speciale ondernemingsbrowser of voegen een bedieningslaag van de enterprise-grade toe aan de browsers die werknemers al gebruiken en vertrouwen.

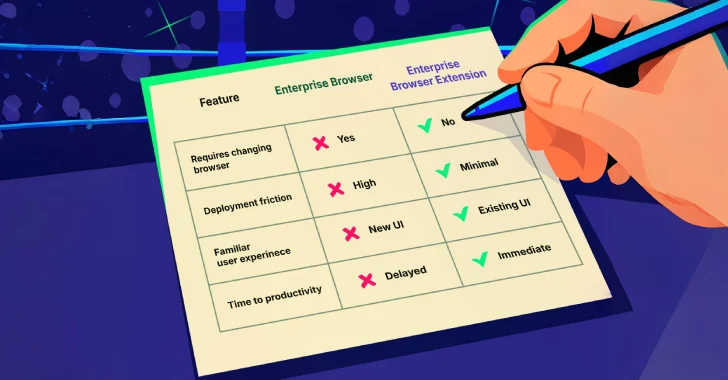

De Ultimate Battle: Enterprise Browsers versus Enterprise Browser Extensions onderzoekt deze keuze over negen “rondes”: adoptie, gegevensbescherming, BYOD, productiviteit, managementoverhead, externe toegang, nul vertrouwensuitlijning, supply-chain beveiliging en toekomstige leesheid, om te laten zien waar elke aanpak uitblinkt en waar de handel opkomt.

Elke ronde maakt gebruik van praktische, bedrijfsscenario’s om de twee modellen te vergelijken, waardoor het gemakkelijker is om niet alleen te zien wat ze kunnen doen, maar hoe ze op schaal presteren.

De browser is nu de werkruimte

De browser is de primaire werkruimte geworden voor bedrijfsgebruikers. Het is waar gevoelige gegevens worden gemaakt, toegankelijk en door copy/plakken acties, vorminzendingen, uploads, downloads en in toenemende mate via Genai Prompts.

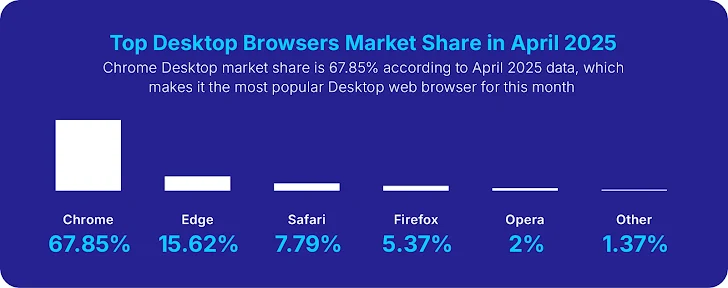

Standaardbrowsergewoonten zijn diep ingebakken. Het forceren van een schakelaar kan de acceptatie vertragen, vooral in hybride omgevingen waar onbeheerde apparaten en aannemers een rol spelen.

Extensie -ecosystemen zijn zowel waardevol als riskant. Ze breiden de functionaliteit uit, maar verbreden ook het potentiële aanvalsoppervlak. De gids maakt duidelijk dat noch ondernemingsbrowsers noch ondernemingsbrowserverlengingen de rest van de beveiligingsstapel vervangen, in plaats daarvan besprak elk de in-sessie kloof op een andere manier. Een van de duidelijkste voorbeelden van die kloof is hoe Genai Usage zich afspeelt in de browser.

Genai: de use case die beide modellen test

Enterprise-acceptatie van Genai Tools heeft een hoge impact geïntroduceerd, in-sessie risico’s voor browserveiligheid:

- Handelijke code, bedrijfsplannen en gevoelige records kunnen worden geplakt in prompts zonder auditpad.

- Identiteitscontext is belangrijk, bedieningselementen moeten werk van persoonlijke accounts in realtime onderscheiden.

- De dekking moet zich uitstrekken tot onbeheerde apparaten, derden en tijdelijke toegangsgebruikers.

- Uitbreiding Governance moet de productiviteit in evenwicht brengen met het vermogen om risicovol gedrag te detecteren en te beperken.

De gids maakt gebruik van scenario’s zoals deze om beide benaderingen in meerdere rondes te stress, onthullend waar dekking, controlediepte en operationele overhead uiteenlopen.

Enterprise-browser versus veilige browserverlenging: naast elkaar vergelijking in negen rondes

De ultieme strijd Organiseert de vergelijking in negen operationeel relevante rondes. In plaats van functies op te sommen, test het hoe elk model reageert op reële omstandigheden, van het inschakelen van BYOD-toegang zonder het verzwakken van gegevens-in-gebruikscontroles tot het beheren van risicovolle extensies zonder de workflows te verstoren.

Waar de verschillen het duidelijkst zien:

Dekking

- Enterprise -browser: Sterke controle in zijn eigen omgeving, maar adoptie hangt af van gebruikers die standaardwaarden schakelen en gevoelige activiteiten binnen de EB houden.

- Veilige browserverlenging: Voert in reguliere browsers (Chrome/Edge) om beheerde, onbeheerde en aannemersapparaten te dekken zonder de primaire workflow van de gebruiker te wijzigen.

Controle en handhaving

- Enterprise -browser: Diepe vangrails binnen de EB, inclusief sessie -isolatie en strikte scheiding van werk en persoonlijke contexten.

- Enterprise -browserverlenging: Zichtbaarheid op dom-niveau om waarschuwingen, redacties of blokken toe te passen bij kopiëren/plakken, formuliervullingen, uploads, downloads en genai-prompts; Beleid kan identiteitsgebonden zijn om zakelijke en persoonlijke activiteiten te onderscheiden.

Integratie en bewerkingen

- Enterprise -browser: Integreert netjes terwijl het gebruik in de EB blijft, maar vereist parallel browserbeheer en gerelateerde ondersteuning.

- Enterprise -browserverlenging: Streams browser-laag telemetrie naar Siem/XDR, beïnvloedt IAM/ZTNA-beslissingen en werkt centraal bij zonder gebruikers in te scholen in een nieuwe browser.

De Enterprise -browser versus beveiligde browserverlengingsbeslissing nemen

De gids is ontworpen om beveiligingsteams te helpen abstracte voor- en nadelen te veranderen in een beslissing die bij hun omgeving en risicoprofiel past. De keuze tussen een enterprise-browser en een extensie voor ondernemingsbrowser is niet puur technisch, het gaat over het in evenwicht brengen van de diepte van controle met breedte van dekking, terwijl rekening wordt gehouden met adoptiepatronen en langdurige beheersbaarheid.

Het vergelijkingsdocument Presenteert deze afwegingen in een gestructureerd, scenario-gedreven formaat, waardoor teams ze kunnen toewijzen aan hun eigen omgeving en een geïnformeerde oproep kunnen doen. Download de volledige vergelijking om te zien hoe elke aanpak presteert waar deze het belangrijkst is voor uw organisatie.