Een hackgroep die een onlangs onthuld beveiligingslek in de WinRAR-software als een zero-day heeft misbruikt, is nu gecategoriseerd als een geheel nieuwe geavanceerde persistente bedreiging (APT).

Cybersecuritybedrijf NSFOCUS heeft beschreven DonkerCasino als een ‘economisch gemotiveerde’ acteur die voor het eerst aan het licht kwam in 2021.

“DarkCasino is een APT-bedreigingsacteur met een sterk technisch en leervermogen, die goed is in het integreren van verschillende populaire APT-aanvalstechnologieën in zijn aanvalsproces”, aldus het bedrijf in een analyse.

“Aanvallen gelanceerd door de APT-groep DarkCasino komen zeer frequent voor, wat een sterk verlangen aantoont om online eigendommen te stelen.”

DarkCasino werd voor het laatst in verband gebracht met de zero-day-exploitatie van CVE-2023-38831 (CVSS-score: 7,8), een beveiligingsfout die kan worden ingezet om kwaadaardige ladingen te lanceren.

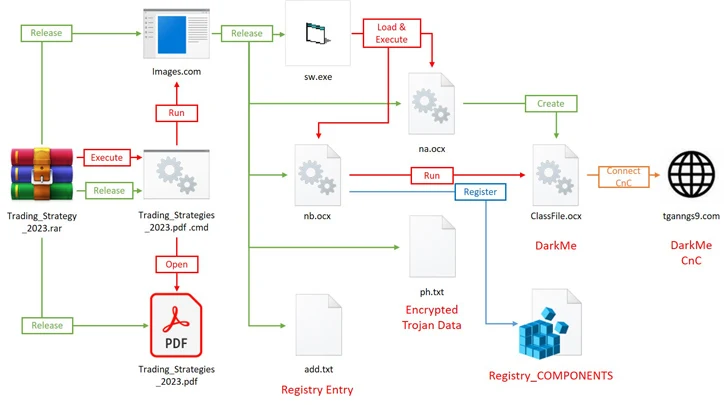

In augustus 2023 onthulde Group-IB aanvallen uit de echte wereld die de kwetsbaarheid bewapenden die gericht was op online handelsforums, in ieder geval sinds april 2023, om een laatste lading te leveren met de naam DarkMe, een Visual Basic-trojan die wordt toegeschreven aan DarkCasino.

De malware is uitgerust om hostinformatie te verzamelen, schermafbeeldingen te maken, bestanden en het Windows-register te manipuleren, willekeurige opdrachten uit te voeren en zichzelf bij te werken op de aangetaste host.

Hoewel DarkCasino voorheen werd geclassificeerd als een phishing-campagne, georkestreerd door de EvilNum-groep, gericht op Europese en Aziatische online gok-, cryptocurrency- en kredietplatforms, zei NSFOCUS dat het voortdurende volgen van de activiteiten van de tegenstander het mogelijk heeft gemaakt om mogelijke verbindingen met bekende bedreigingsactoren uit te sluiten.

De exacte herkomst van de dreigingsactor is momenteel onbekend.

“In de beginperiode opereerde DarkCasino voornamelijk in landen rond de Middellandse Zee en andere Aziatische landen die online financiële diensten gebruikten”, aldus het bedrijf.

“Recentelijk, met de verandering van phishing-methoden, hebben de aanvallen gebruikers van cryptocurrencies over de hele wereld bereikt, zelfs niet-Engelssprekende Aziatische landen zoals Zuid-Korea en Vietnam.”

Meerdere bedreigingsactoren hebben zich de afgelopen maanden aangesloten bij de exploitatie-bandwagon van CVE-2023-38831, waaronder APT28, APT40, Dark Pink, Ghostwriter, Konni en Sandworm.

Er is waargenomen dat de aanvalsketens van Ghostwriter die gebruik maken van deze tekortkoming de weg vrijmaken voor PicassoLoader, een tussenliggende malware die fungeert als lader voor andere payloads.

“De WinRAR-kwetsbaarheid CVE-2023-38831, gebracht door de APT-groep DarkCasino, brengt onzekerheden in de APT-aanvalssituatie in de tweede helft van 2023”, aldus NSFOCUS.

“Veel APT-groepen hebben gebruik gemaakt van de periode van deze kwetsbaarheid om kritieke doelen zoals regeringen aan te vallen, in de hoop het beschermingssysteem van de doelen te omzeilen en hun doelen te bereiken.”