Cybersecurity -onderzoekers hebben gewaarschuwd voor een kwaadwillende campagne die zich richt op gebruikers van de Python Package Index (PYPI) -repository met nepbibliotheken die zich vermoeden als “tijd” gerelateerde hulpprogramma’s, maar herbergen verborgen functionaliteit om gevoelige gegevens zoals cloudtoegangstokens te stelen.

Software Supply Chain Security Firm ReversingLabs zei dat het twee sets pakketten ontdekte van in totaal 20. De pakketten zijn cumulatief gedownload meer dan 14.100 keer –

- Snapshot-Photo (2.448 downloads)

- Time-Check-Server (316 downloads)

- Time-Check-Server-Get (178 downloads)

- Tijd-server-analyse (144 downloads)

- Time-server-analyzer (74 downloads)

- Tijd-server-test (155 downloads)

- Time-service-checker (151 downloads)

- Aclient-SDK (120 downloads)

- acloud-client (5.496 downloads)

- acloud-clients (198 downloads)

- Acloud-Client-Uses (294 downloads)

- Alicloud-Client (622 downloads)

- Alicloud-Client-SDK (206 downloads)

- AmzClients-SDK (100 downloads)

- awscloud-clients-core (206 downloads)

- Credential-Python-SDK (1.155 downloads)

- Enumer-IAM (1.254 downloads)

- Tclients-SDK (173 downloads)

- tcloud-python-SDks (98 downloads)

- tcloud-python-test (793 downloads)

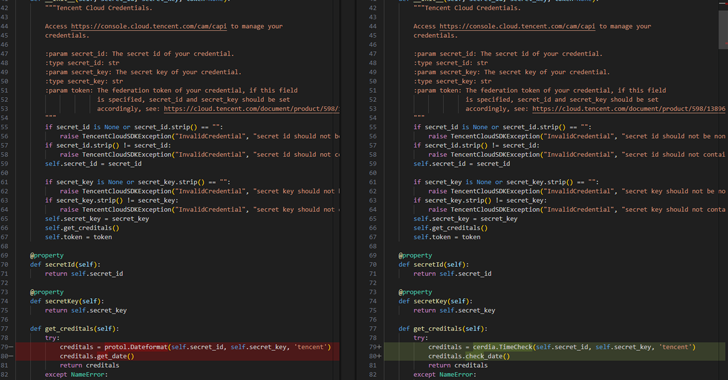

Hoewel de eerste set betrekking heeft op pakketten die worden gebruikt om gegevens te uploaden naar de infrastructuur van de dreigingsacteur, bestaat het tweede cluster uit pakketten die cloudclientfunctionaliteiten implementeren voor verschillende services zoals Alibaba Cloud, Amazon Web Services en Tencent Cloud.

Maar ze hebben ook “tijd” gerelateerde pakketten gebruikt om wolkengeheimen te exfiltreren. Alle geïdentificeerde pakketten zijn al vanaf PYPI verwijderd tijdens het schrijven.

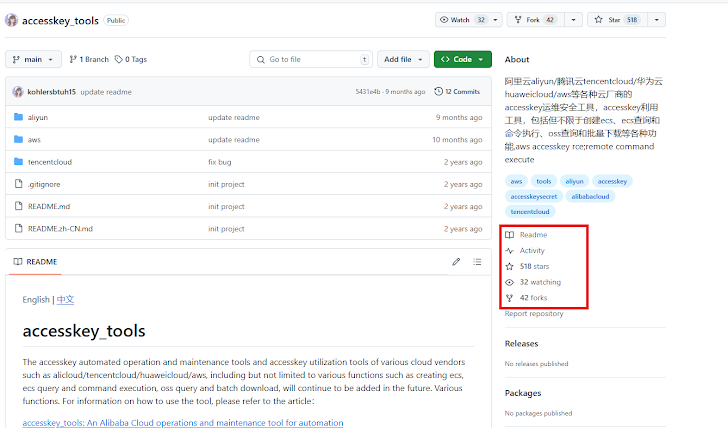

Verdere analyse heeft aangetoond dat drie van de pakketten, Acloud-Client, Enumer-IAM en Tcloud-Python-test, zijn vermeld als afhankelijkheden van een relatief populair GitHub-project genaamd AccessKey_Tools dat 42 keer is gevorkt en 519 keer is begonnen.

Een broncode commit die verwijst naar tcloud-python-test werd gemaakt op 8 november 2023, waaruit blijkt dat het pakket sindsdien beschikbaar is om te downloaden op PYPI. Het pakket is tot nu toe 793 keer gedownload, per statistieken van Pepy.Tech.

De openbaarmaking komt zoals Fortinet Fortiguard Labs zei dat het duizenden pakketten over PYPI en NPM ontdekte, waarvan sommige zijn gevonden om verdachte installatiescripts in te sluiten die zijn ontworpen om kwaadaardige code te implementeren tijdens de installatie of communiceren met externe servers.

“Verdachte URL’s zijn een belangrijke indicator van potentieel kwaadaardige pakketten, omdat ze vaak worden gebruikt om extra payloads te downloaden of communicatie te vestigen met command-and-control (C&C) servers, waardoor aanvallers controle over geïnfecteerde systemen hebben,” zei Jenna Wang.

“In 974 pakketten zijn dergelijke URL’s gekoppeld aan het risico van gegevensuitvoeringen, verdere malware -downloads en andere kwaadaardige acties. Het is cruciaal om externe URL’s in pakketafhankelijkheid te onderzoeken en te controleren om exploitatie te voorkomen.”