Een nieuwe campagne is gericht op bedrijven in Taiwan met malware die bekend staat als Winos 4.0 Als onderdeel van phishing -e -mails die zich voordoen als het National Taxation Bureau van het land.

De campagne, vorige maand gedetecteerd door Fortinet Fortiguard Labs, markeert een afwijking van eerdere aanvalsketens die kwaadwillende spelgerelateerde applicaties hebben gebruikt.

“De afzender beweerde dat het kwaadaardige dossier bijgevoegde een lijst was van ondernemingen die waren gepland voor belastinginspectie en vroeg de ontvanger om de informatie door te sturen naar de penningmeester van hun bedrijf,” zei beveiligingsonderzoeker Pei Han Liao in een rapport dat werd gedeeld met het Hacker News.

De bijlage bootst een officieel document na van het ministerie van Financiën en dringt er bij de ontvanger op aan de lijst met ondernemingen te downloaden die zijn gepland voor belastinginspectie.

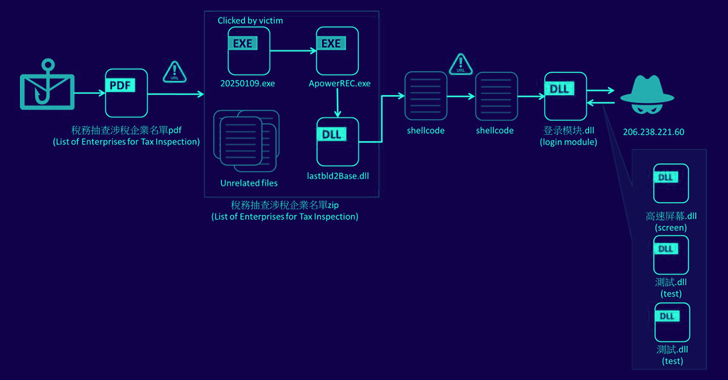

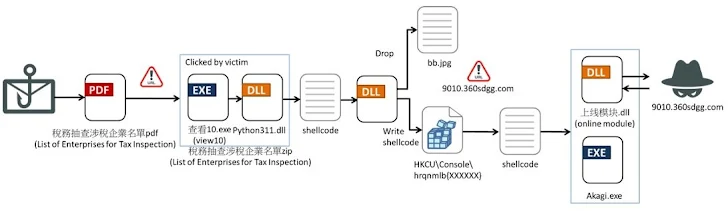

Maar in werkelijkheid is de lijst een ZIP -bestand met een kwaadaardige DLL (“Lastbld2Base.dll”)) dat de basis legt voor de volgende aanvalsfase, wat leidt tot de uitvoering van ShellCode die verantwoordelijk is voor het downloaden van een Winos 4.0 -module van een externe server (“206.238.2221 (.) 60”) voor het verzamelen van gevoelige gegevens.

De component, beschreven als een inlogmodule, is in staat om screenshots, logboekaanslagen te maken, klembordinhoud te wijzigen, verbonden USB -apparaten te bewaken, shellcode te gebruiken en de uitvoering van gevoelige acties (bijv. CMD.EXE) toe te staan wanneer beveiligingsprompts van Kingsoft Security en Huorong worden weergegeven.

Fortinet zei dat het ook een tweede aanvalsketen heeft waargenomen die een online module downloadt die screenshots van WeChat en online banken kan maken.

Het is vermeldenswaard dat de inbraakset die de Winos 4.0 -malware distribueert, de monikers heeft gekregen die Arachne en Silver Fox heeft gekregen, waarbij de malware ook overlapt met een andere externe toegang die Trojan volgde als Valleyrat.

“Ze zijn allebei afgeleid van dezelfde bron: GH0st Rat, die in China werd ontwikkeld en in 2008 open werd,” vertelde Daniel Dos Santos, hoofd van beveiligingsonderzoek bij Forescout’s Vedere Labs, aan The Hacker News.

“Winos en Valleyrat zijn variaties van GH0ST-rat die op verschillende tijdstippen in de tijd aan Silver Fox worden toegeschreven aan Silver Fox. Winos was een naam die vaak in 2023 en 2024 werd gebruikt, terwijl nu Valleyrat vaker wordt gebruikt.

Valleyrat, voor het eerst geïdentificeerd in begin 2023, is onlangs waargenomen met behulp van nep-chroomsites als een leiding om Chinees sprekende gebruikers te infecteren. Soortgelijke drive-by downloadschema’s zijn ook gebruikt om GH0st Rat te leveren.

Bovendien hebben Winos 4.0-aanvalsketens opgenomen wat een Clversoar-installatieprogramma wordt genoemd dat wordt uitgevoerd door middel van een MSI-installatiepakket dat wordt gedistribueerd als nepsoftware of gaming-gerelateerde applicaties. Ook gevallen naast Winos 4.0 via Clversoar is de open-source Nidhogg Rootkit.

“Het Clversoar -installatieprogramma (…) controleert de taalinstellingen van de gebruiker om te verifiëren of ze zijn ingesteld op Chinees of Vietnamees,” merkte Rapid7 eind november 2024 op. “Als de taal niet wordt herkend, beëindigt het installatieprogramma, waardoor infecties effectief worden voorkomen. Dit gedrag suggereert sterk dat de dreigingsacteur zich primair richt op het slachtoffers in deze regio’s.”

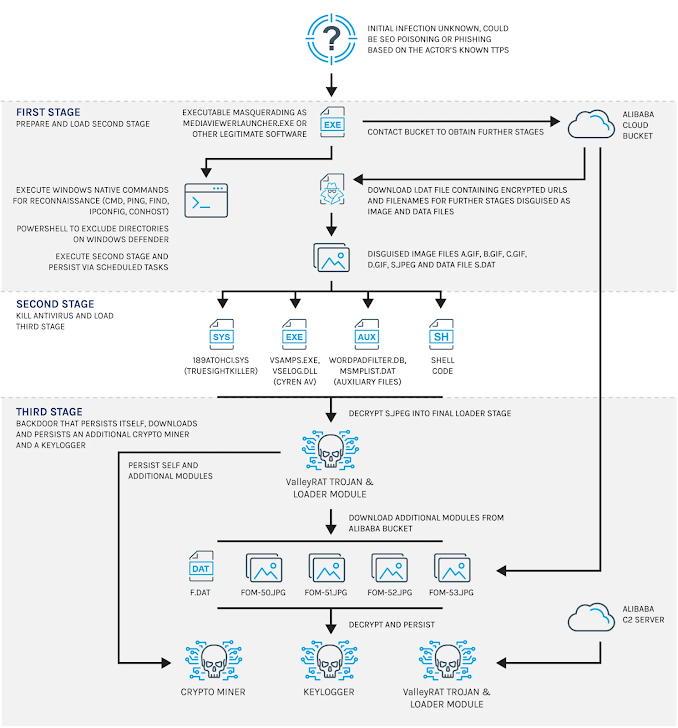

De openbaarmaking komt omdat de Silver Fox Apt is gekoppeld aan een nieuwe campagne die gebruik maakt van Trojanised versies van Philips Dicom -kijkers om Valleyrat te implementeren, die vervolgens wordt gebruikt om een keylogger te laten vallen en een cryptocurrency -mijnwerker op slachtoffercomputers. Opvallend is dat de aanvallen een kwetsbare versie van de Truesight Driver gebruiken om antivirussoftware uit te schakelen.

“Deze campagne maakt gebruik van Trojanised DICOM -kijkers als kunstaas om slachtoffersystemen te infecteren met een achterdeur (Valleyrat) voor externe toegang en controle, een keylogger om gebruikersactiviteit en referenties vast te leggen, en een crypto -mijnwerker om systeembronnen voor financiële winst te exploiteren,” zei Forescout.