De op Noord-Korea gerichte dreigingsacteur, bekend als Kimsuky is in verband gebracht met een reeks phishing-aanvallen waarbij e-mailberichten worden verzonden die afkomstig zijn van Russische afzenderadressen om uiteindelijk inloggegevens te stelen.

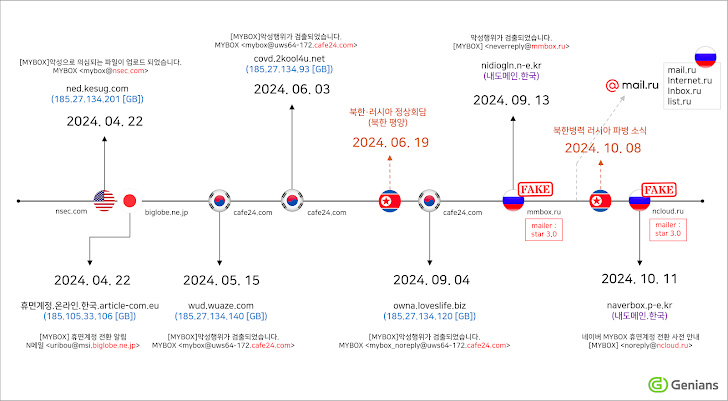

“Phishing-e-mails werden tot begin september voornamelijk via e-maildiensten in Japan en Korea verzonden”, aldus het Zuid-Koreaanse cyberbeveiligingsbedrijf Genians. “Vervolgens werden vanaf half september enkele phishing-e-mails waargenomen, vermomd alsof ze vanuit Rusland waren verzonden.”

Dit houdt misbruik in van de e-mailservice Mail.ru van VK, die vijf verschillende aliasdomeinen ondersteunt, waaronder mail.ru, internet.ru, bk.ru, inbox.ru en list.ru.

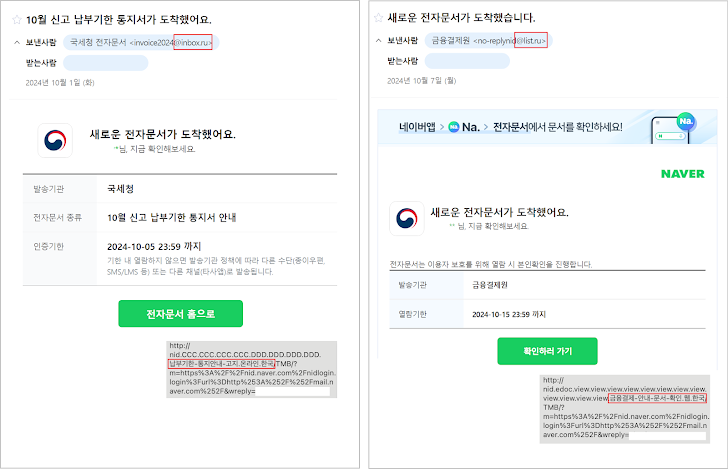

Genians zei dat het heeft waargenomen dat de Kimsuky-actoren alle bovengenoemde afzenderdomeinen gebruiken voor phishing-campagnes die zich voordoen als financiële instellingen en internetportals zoals Naver.

Andere phishing-aanvallen omvatten het verzenden van berichten die de MYBOX-cloudopslagdienst van Naver nabootsen en tot doel hebben gebruikers te misleiden om op links te klikken door een vals gevoel van urgentie te wekken dat er kwaadaardige bestanden in hun accounts zijn gedetecteerd en dat ze deze moeten verwijderen.

Varianten van phishing-e-mails met MYBOX-thema zijn geregistreerd sinds eind april 2024, waarbij de eerste golven Japanse, Zuid-Koreaanse en Amerikaanse domeinen gebruikten als afzenderadressen.

Hoewel deze berichten ogenschijnlijk werden verzonden vanaf domeinen zoals “mmbox(.)ru” en “ncloud(.)ru”, heeft verdere analyse onthuld dat de bedreigingsactoren gebruik maakten van een gecompromitteerde e-mailserver van Evangelia University (evangelia(.)edu) om de berichten te verzenden met behulp van een op PHP gebaseerde mailerservice genaamd Star.

Het is vermeldenswaard dat Kimsuky’s gebruik van legitieme e-mailtools zoals PHPMailer en Star eerder in november 2021 werd gedocumenteerd door bedrijfsbeveiligingsbedrijf Proofpoint.

Het einddoel van deze aanvallen is volgens Genians het stelen van inloggegevens, die vervolgens kunnen worden gebruikt om de accounts van slachtoffers te kapen en deze te gebruiken om vervolgaanvallen tegen andere werknemers of kennissen uit te voeren.

Door de jaren heen heeft Kimsuky bewezen bedreven te zijn in het uitvoeren van op e-mail gerichte social engineering-campagnes, waarbij hij technieken gebruikt om afzenders van e-mail te vervalsen zodat het lijkt alsof ze van vertrouwde partijen afkomstig zijn, en zo veiligheidscontroles te omzeilen.

Eerder dit jaar riep de Amerikaanse regering de cyberacteur op voor het misbruiken van “onjuist geconfigureerd DNS Domain-based Message Authentication, Reporting and Conformance (DMARC) recordbeleid om pogingen tot social engineering te verbergen.”