Een voortdurende dreigingscampagne genaamd VEILDrive Er is waargenomen dat misbruik wordt gemaakt van legitieme services van Microsoft, waaronder Teams, SharePoint, Quick Assist en OneDrive, als onderdeel van de modus operandi.

“Door gebruik te maken van Microsoft SaaS-services – waaronder Teams, SharePoint, Quick Assist en OneDrive – heeft de aanvaller de vertrouwde infrastructuur van eerder gecompromitteerde organisaties misbruikt om spear-phishing-aanvallen te verspreiden en malware op te slaan”, aldus het Israëlische cyberbeveiligingsbedrijf Hunters in een nieuw rapport.

“Dankzij deze op de cloud gerichte strategie kon de bedreigingsacteur detectie door conventionele monitoringsystemen vermijden.”

Hunters zei dat het de campagne in september 204 ontdekte nadat het had gereageerd op een cyberincident gericht tegen een kritieke infrastructuurorganisatie in de Verenigde Staten. Het maakte de naam van het bedrijf niet bekend, maar gaf het de aanduiding “Org C.”

De activiteit zou een maand eerder zijn begonnen, waarbij de aanval culmineerde in de inzet van een op Java gebaseerde malware die gebruikmaakt van OneDrive voor command-and-control (C2).

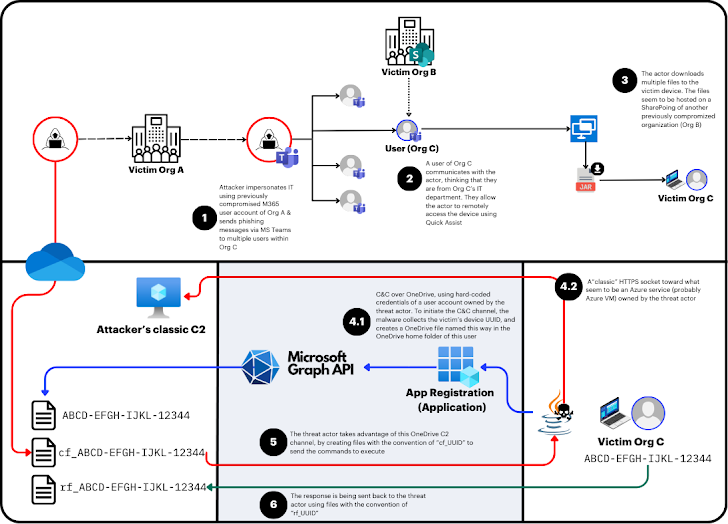

De bedreigingsacteur achter de operatie zou Teams-berichten naar vier medewerkers van Org C hebben gestuurd door zich voor te doen als een IT-teamlid en via de Quick Assist-tool om externe toegang tot hun systemen te vragen.

Wat deze aanvankelijke compromismethode zo opvallend maakte, is dat de aanvaller een gebruikersaccount gebruikte van een mogelijk eerder slachtoffer (Org A), in plaats van voor dit doel een nieuw account aan te maken.

“De Microsoft Teams-berichten die de beoogde gebruikers van Org C ontvingen, werden mogelijk gemaakt door de ‘External Access’-functionaliteit van Microsoft Teams, die standaard één-op-één-communicatie met elke externe organisatie mogelijk maakt”, aldus Hunters.

In de volgende stap deelde de bedreigingsacteur via de chat een SharePoint-downloadlink naar een ZIP-archiefbestand (“Client_v8.16L.zip”) dat werd gehost op een andere tenant (Org B). Het ZIP-archief werd onder andere ingebed met een ander hulpmiddel voor externe toegang, genaamd LiteManager.

De via Quick Assist verkregen externe toegang werd vervolgens gebruikt om geplande taken op het systeem te maken om periodiek de LiteManager-software voor monitoring en beheer op afstand (RMM) uit te voeren.

Er wordt ook een tweede ZIP-bestand (“Cliento.zip”) gedownload met behulp van dezelfde methode als waarmee de op Java gebaseerde malware in de vorm van een Java-archief (JAR) en de volledige Java Development Kit (JDK) werd uitgevoerd om het uit te voeren.

De malware is ontworpen om verbinding te maken met een door de tegenstander beheerd OneDrive-account met behulp van hardgecodeerde Entra ID-referenties (voorheen Azure Active Directory), en gebruikt deze als een C2 voor het ophalen en uitvoeren van PowerShell-opdrachten op het geïnfecteerde systeem met behulp van de Microsoft Graph API.

Het bevat ook een fallback-mechanisme dat een HTTPS-socket initialiseert naar een externe virtuele Azure-machine, die vervolgens wordt gebruikt om opdrachten te ontvangen en uit te voeren in de context van PowerShell.

Dit is niet de eerste keer dat het Quick Assist-programma op deze manier wordt gebruikt. Eerder dit jaar waarschuwde Microsoft dat een financieel gemotiveerde cybercriminele groep, bekend als Storm-1811, de Quick Assist-functies misbruikte door zich voor te doen als IT-professionals of technisch ondersteunend personeel om toegang te krijgen en de Black Basta-ransomware te laten vallen.

De ontwikkeling komt ook weken nadat de Windows-maker zei dat hij campagnes had waargenomen waarin legitieme bestandshostingdiensten zoals SharePoint, OneDrive en Dropbox werden misbruikt om detectie te omzeilen.

“Deze SaaS-afhankelijke strategie bemoeilijkt realtime detectie en omzeilt conventionele verdedigingen”, aldus Hunters. “Zonder verduistering en goed gestructureerde code tart deze malware de typische trend van op ontduiking gericht ontwerp, waardoor het ongebruikelijk leesbaar en eenvoudig wordt.”