De link tussen detectie- en responspraktijken (DR) en cloudbeveiliging is van oudsher zwak. Nu mondiale organisaties steeds meer cloudomgevingen adopteren, zijn beveiligingsstrategieën grotendeels gericht op ‘shift-left’-praktijken: het beveiligen van code, het waarborgen van de juiste cloudpositie en het oplossen van verkeerde configuraties. Deze aanpak heeft echter geleid tot een te grote afhankelijkheid van een groot aantal DR-tools die de cloudinfrastructuur, workloads en zelfs applicaties omvatten. Ondanks deze geavanceerde tools hebben organisaties vaak weken of zelfs maanden nodig om incidenten te identificeren en op te lossen.

Voeg daarbij de uitdagingen van de wildgroei aan tools, de stijgende kosten voor cloudbeveiliging en de overweldigende hoeveelheid valse positieven, en het wordt duidelijk dat beveiligingsteams overbelast zijn. Velen worden gedwongen moeilijke beslissingen te nemen over de inbreuken op de cloud waartegen ze zich realistisch gezien kunnen verdedigen.

Door deze vijf gerichte stappen te volgen, kunnen beveiligingsteams hun realtime detectie- en responsmogelijkheden voor cloudaanvallen aanzienlijk verbeteren.

Stap 1: Runtime-zichtbaarheid en -bescherming toevoegen

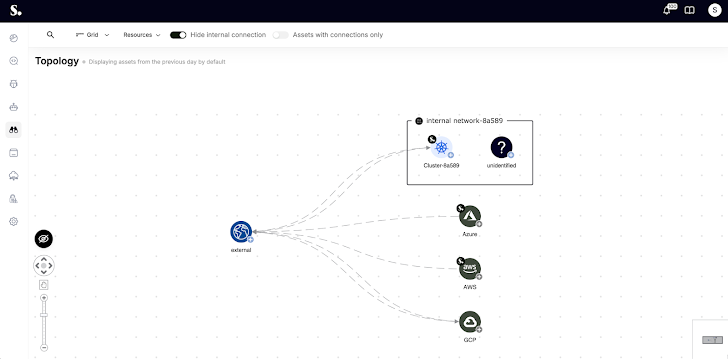

Wanneer beveiligingsteams geen realtime inzicht hebben, opereren ze feitelijk blind en zijn ze niet in staat effectief op bedreigingen te reageren. Hoewel cloud-native monitoringtools, containerbeveiligingsoplossingen en EDR-systemen waardevolle inzichten bieden, hebben ze de neiging zich te concentreren op specifieke lagen van de omgeving. Een meer alomvattende aanpak wordt bereikt door gebruik te maken van eBPF-sensoren (Extended Berkeley Packet Filter). eBPF maakt diepgaande, realtime observatie mogelijk over de gehele stack (netwerk, infrastructuur, workloads en applicaties) zonder de productieomgevingen te verstoren. Door op kernelniveau te werken, levert het zichtbaarheid zonder extra prestatie-overhead, waardoor het een krachtige oplossing is voor runtime-beveiliging.

Hier zijn enkele belangrijke mogelijkheden die u voor deze stap kunt gebruiken:

- Topologiegrafieken: Geeft weer hoe hybride of multi-cloud assets communiceren en verbinding maken.

- Volledige zichtbaarheid van activa: Toont alle assets in de omgeving, inclusief clusters, netwerken, databases, geheimen en besturingssystemen, allemaal op één plek.

- Externe connectiviteitsinzichten: Identificeert verbindingen met externe entiteiten, inclusief details over het land van herkomst en DNS-informatie.

- Risicobeoordelingen: Evalueer het risiconiveau van elk actief, naast de impact ervan op het bedrijf.

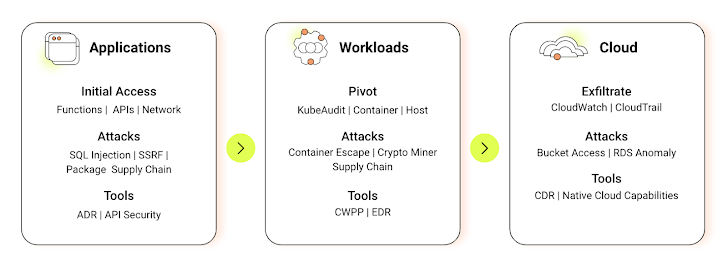

Stap 2: Gebruik een meerlaagse detectiestrategie

Naarmate aanvallers zich blijven ontwikkelen en detectie ontwijken, wordt het moeilijker om inbreuken te vinden en te stoppen voor ze ontvouwen zich. De grootste uitdaging hierbij ligt in het detecteren van cloud-aanvalspogingen waarbij tegenstanders stealth zijn en meerdere aanvalsoppervlakken exploiteren – van netwerkexploitatie tot data-injectie binnen een beheerde service – en dit alles terwijl detectie door cloud-detectie en -respons (CDR), cloud-workload-detectie en -detectie wordt omzeild. respons (CWPP/EDR) en applicatiedetectie- en responsoplossingen (ADR). Deze gefragmenteerde strategie is ontoereikend gebleken, waardoor aanvallers gaten tussen lagen kunnen misbruiken om onopgemerkt te blijven.

Het monitoren van cloud-, workloads- en applicatielagen op één platform biedt de breedste dekking en bescherming. Het maakt het mogelijk om applicatie-activiteit in realtime te correleren met veranderingen in de infrastructuur, waardoor aanvallen niet langer door de kieren glippen.

Hier zijn enkele belangrijke mogelijkheden die u voor deze stap kunt gebruiken:

- Detectie van volledige stapel: Detecteert incidenten uit meerdere bronnen in de cloud, applicaties, workloads, netwerken en API’s.

- Anomaliedetectie: Maakt gebruik van machine learning en gedragsanalyse om afwijkingen van normale activiteitspatronen te identificeren die op een bedreiging kunnen duiden.

- Detecteert bekende en onbekende bedreigingen: Bepaalt gebeurtenissen op basis van handtekeningen, IoC’s, TTP’s en bekende MITRE-tactieken.

- Incidentcorrelatie: Correleert beveiligingsgebeurtenissen en waarschuwingen uit verschillende bronnen om patronen en potentiële bedreigingen te identificeren.

Ga vandaag nog aan de slag met meerlaagse detectie en respons.

Stap 3: Bekijk kwetsbaarheden in hetzelfde venster als uw incidenten

Wanneer kwetsbaarheden worden geïsoleerd uit incidentgegevens, neemt de kans op vertraagde reacties en toezicht toe. Dit komt doordat beveiligingsteams uiteindelijk de context missen die ze nodig hebben om te begrijpen hoe kwetsbaarheden worden uitgebuit of hoe urgent het is om deze te patchen in verband met aanhoudende incidenten.

Wanneer detectie- en responsinspanningen gebruikmaken van runtimemonitoring (zoals hierboven uitgelegd), wordt kwetsbaarheidsbeheer bovendien veel effectiever, waarbij de nadruk ligt op actieve en kritieke risico’s om de ruis met meer dan 90% te verminderen.

Hier zijn enkele belangrijke mogelijkheden die u voor deze stap kunt gebruiken:

- Risicoprioritering – Evalueert kwetsbaarheden op basis van kritische criteria (zoals of ze in het geheugen van de applicatie worden geladen, worden uitgevoerd, openbaar zijn, kunnen worden misbruikt of kunnen worden opgelost) om zich te concentreren op bedreigingen die er echt toe doen.

- Ontdekking van de hoofdoorzaak – Vindt voor elke kwetsbaarheid de grondoorzaak (tot in de beeldlaag) om zo snel mogelijk de wortel aan te pakken en meerdere kwetsbaarheden in één keer op te lossen.

- Validatie van oplossingen – Maakt gebruik van ad-hocscans van afbeeldingen voordat ze worden ingezet om ervoor te zorgen dat alle kwetsbaarheden zijn verholpen.

- Naleving van de regelgeving – Geeft een overzicht van alle actieve kwetsbaarheden als SBOM om te voldoen aan compliance en regionale regelgeving.

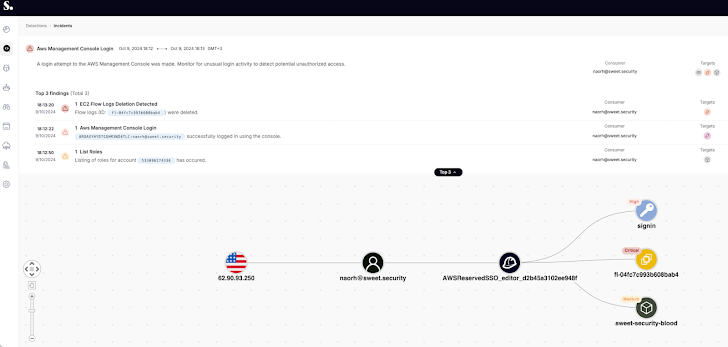

Stap 4: Integreer identiteiten om het ‘wie’, ‘wanneer’ en ‘hoe’ te begrijpen

Bedreigingsactoren maken vaak gebruik van gecompromitteerde inloggegevens om hun aanvallen uit te voeren, waarbij ze zich bezighouden met diefstal van inloggegevens, accountovernames en meer. Hierdoor kunnen ze zich voordoen als legitieme gebruikers binnen de omgeving en uren of zelfs dagen onopgemerkt blijven. De sleutel is om deze nabootsing te kunnen detecteren en de meest effectieve manier om dit te doen is door een basislijn vast te stellen voor elke identiteit, menselijk of anderszins. Zodra het typische toegangspatroon van een identiteit wordt begrepen, is het detecteren van ongebruikelijk gedrag eenvoudig.

Hier zijn enkele belangrijke mogelijkheden die u voor deze stap kunt gebruiken:

- Basislijnmonitoring: Implementeert monitoringtools die basisgedrag voor zowel gebruikers als applicaties vastleggen en analyseren. Deze tools moeten toegangspatronen, het gebruik van bronnen en de interactie met gegevens volgen.

- Beveiliging van menselijke identiteiten: Integreert met identiteitsproviders voor inzicht in het menselijke identiteitsgebruik, inclusief inlogtijden, locaties, apparaten en gedrag, waardoor snelle detectie van ongebruikelijke of ongeautoriseerde toegangspogingen mogelijk wordt.

- Beveiliging van niet-menselijke identiteiten: Volgt het gebruik van niet-menselijke identiteiten, biedt inzicht in hun interacties met cloudbronnen en benadrukt eventuele afwijkingen die op een veiligheidsdreiging kunnen duiden.

- Geheimen Beveiliging: Identificeert elk geheim in uw cloudomgeving, houdt bij hoe het tijdens runtime wordt gebruikt en geeft aan of deze veilig worden beheerd of het risico lopen te worden blootgesteld.

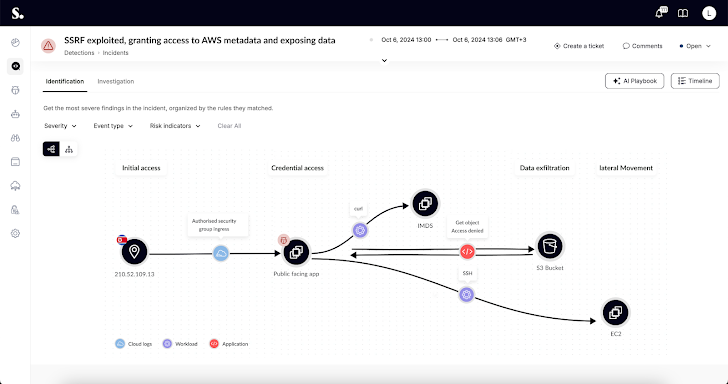

Stap 5: Zorg dat er een groot aantal responsacties beschikbaar zijn voor contextuele interventie

Elke inbreukpoging heeft zijn eigen unieke uitdagingen die moeten worden overwonnen. Daarom is het essentieel om een flexibele responsstrategie te hebben die zich aanpast aan de specifieke situatie. Een aanvaller kan bijvoorbeeld een kwaadaardig proces inzetten dat onmiddellijke beëindiging vereist, terwijl een andere cloudgebeurtenis een gecompromitteerde werklast met zich mee kan brengen die in quarantaine moet worden geplaatst om verdere schade te voorkomen. Zodra een incident wordt gedetecteerd, hebben beveiligingsteams ook de context nodig om snel onderzoek te kunnen doen, zoals uitgebreide aanvalsverhalen, schadebeoordelingen en responsplaybooks.

Hier zijn enkele belangrijke mogelijkheden die u voor deze stap kunt gebruiken:

- Speelboeken: Bied play-by-play-reacties op elk gedetecteerd incident, zodat u met vertrouwen kunt ingrijpen en de dreiging kunt beëindigen.

- Aanvalsinterventie op maat: Biedt de mogelijkheid om gecompromitteerde workloads te isoleren, ongeautoriseerd netwerkverkeer te blokkeren of kwaadaardige processen te beëindigen.

- Analyse van de hoofdoorzaak: Bepaalt de onderliggende oorzaak van het incident om herhaling te voorkomen. Dit omvat het analyseren van de aanvalsvector, de misbruikte kwetsbaarheden en de zwakke punten in de verdediging.

- Integratie met SIEM: Integreert met Security Information and Event Management (SIEM)-systemen om de detectie van bedreigingen te verbeteren met contextuele gegevens.

Door deze vijf stappen te implementeren kunnen beveiligingsteams hun detectie- en responsmogelijkheden vergroten en cloudinbreuken in realtime en met volledige precisie effectief stoppen. Het is nu tijd om te handelen: ga vandaag nog aan de slag met Sweet Security.