Loopt uw winkel gevaar? Ontdek hoe een innovatieve webbeveiligingsoplossing een wereldwijde online retailer en zijn nietsvermoedende klanten heeft gered van een ‘evil twin’-ramp. Lees hier de volledige praktijkcase.

De onzichtbare dreiging bij online winkelen

Wanneer is een afrekenpagina geen afrekenpagina? Als het een “boze tweeling” is! Schadelijke omleidingen kunnen nietsvermoedende kopers naar deze perfect ogende nep-betaalpagina’s sturen en hun betalingsgegevens stelen. Kan uw winkel ook gevaar lopen? Ontdek hoe een innovatieve webbeveiligingsoplossing een wereldwijde online retailer en zijn nietsvermoedende klanten heeft gered van een ‘evil twin’-ramp. (De volledige casestudy kunt u hier lezen)

Anatomie van een kwaadaardige tweelingaanval

In de snelle wereld van online winkelen van vandaag overtreft gemak vaak voorzichtigheid. Shoppers doorlopen snel de productselectie tot aan de kassa, waarbij ze het proces zelden onder de loep nemen. Dit gebrek aan aandacht creëert een kans voor cybercriminelen om misbruik te maken.

De misleidende omleiding

De aanval begint op een legitieme winkelsite, maar gebruikt een kwaadaardige omleiding om het winkelend publiek naar een frauduleuze betaalpagina te leiden. Deze “evil twin”-pagina is zorgvuldig ontworpen om de authentieke site na te bootsen, waardoor het voor de gemiddelde gebruiker vrijwel onmogelijk wordt om het bedrog te ontdekken.

De duivel in de details

Het enige veelbetekenende teken kan een subtiele wijziging in de URL zijn. Bijvoorbeeld:

- Legitiem: Fabulousclothingstore.com

- Frauduleus: Fabulousclothingstre.com/checkout

Heb jij de ontbrekende ‘o’ ontdekt? Deze techniek, bekend als typosquatting, omvat het registreren van domeinnamen die sterk op legitieme websites lijken.

De dataroof

Eenmaal op de nep-afrekenpagina voeren nietsvermoedende klanten hun gevoelige financiële informatie in, die vervolgens wordt doorgestuurd naar de aanvallers. Deze gestolen gegevens kunnen worden gebruikt voor frauduleuze transacties of worden verkocht op het dark web, wat mogelijk kan leiden tot aanzienlijke financiële verliezen voor de slachtoffers.

De infectievector: hoe websites in gevaar komen

Hoewel de specifieke infectiemethode in deze casestudy onduidelijk blijft (een veel voorkomend scenario bij cyberbeveiligingsincidenten), kunnen we hieruit concluderen dat de aanvallers waarschijnlijk een veelgebruikte techniek hebben gebruikt, zoals een cross-site scripting (XSS)-aanval. Deze aanvallen maken misbruik van kwetsbaarheden in websitecode of plug-ins van derden om kwaadaardige scripts te injecteren.

Ontwijkende detectie: de kunst van het verduisteren

Kwaadwillige actoren gebruiken codeverduistering om traditionele beveiligingsmaatregelen te omzeilen. Verduistering bij het programmeren is analoog aan het gebruik van onnodig complexe taal om een eenvoudige boodschap over te brengen. Het is geen encryptie, die tekst onleesbaar maakt, maar eerder een methode om de ware bedoeling van de code te camoufleren.

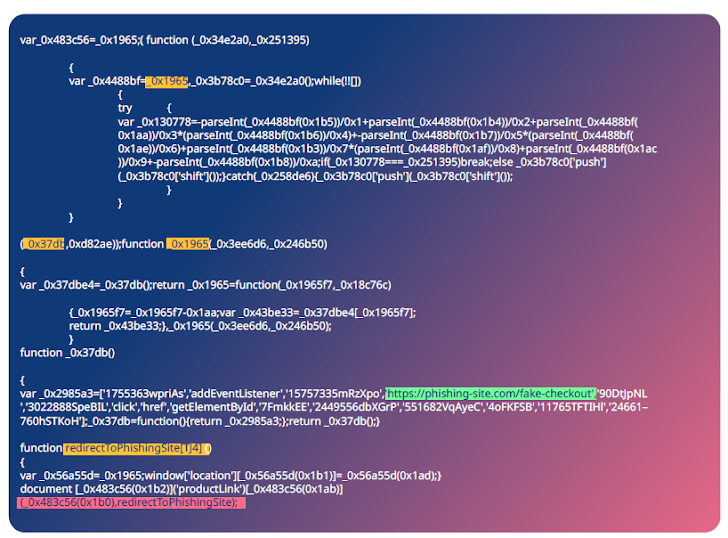

Voorbeeld van versluierde code

Ontwikkelaars gebruiken routinematig verduistering om hun intellectuele eigendom te beschermen, maar hackers gebruiken het ook om hun code te verbergen voor malwaredetectoren. Dit is slechts een deel van wat de Reflectiz-beveiligingsoplossing op de website van het slachtoffer vond:

*opmerking: om voor de hand liggende redenen wil de klant anoniem blijven. Daarom hebben we de echte URL-naam veranderd door een fictieve naam.

Dit versluierde fragment verbergt het ware doel van de code, waaronder de kwaadaardige omleiding en een gebeurtenislistener die is ontworpen om te activeren bij specifieke gebruikersacties. Meer hierover leest u in de volledige case study.

De dreiging ontmaskeren: deobfuscatie en gedragsanalyse

Traditionele, op handtekeningen gebaseerde malwaredetectie slaagt er vaak niet in verborgen bedreigingen te identificeren. De beveiligingsoplossing van Reflectiz maakt gebruik van diepgaande gedragsanalyse, waarbij miljoenen websitegebeurtenissen worden gemonitord om verdachte veranderingen te detecteren.

Bij het identificeren van de versluierde code heeft Reflectiz’s geavanceerde deobfuscatietool het kwaadaardige script reverse-engineered, waardoor de ware bedoeling ervan werd onthuld. Het beveiligingsteam waarschuwde de winkelier onmiddellijk en leverde gedetailleerd bewijsmateriaal en een uitgebreide dreigingsanalyse.

Snelle actie en gevolgen afgewend

De snelle reactie van de winkelier bij het verwijderen van de kwaadaardige code heeft hen mogelijk gered van:

- Aanzienlijke wettelijke boetes (AVG, CCPA, CPRA, PCI-DSS)

- Class action-rechtszaken van getroffen klanten

- Inkomstenverlies door reputatieschade

De noodzaak van voortdurende bescherming

Deze casestudy onderstreept de cruciale behoefte aan robuuste, continue webbeveiligingsmonitoring. Naarmate cyberdreigingen evolueren, moet ook onze verdediging evolueren. Door geavanceerde beveiligingsoplossingen zoals Reflectiz te implementeren, kunnen bedrijven zowel hun activa als hun klanten beschermen tegen geavanceerde aanvallen.

Voor een diepere duik in hoe Reflectiz de retailer beschermde tegen deze veel voorkomende maar gevaarlijke dreiging, raden we u aan de volledige casestudy hier te lezen.