Een aanzienlijk deel van de exploitatiepogingen gericht op een nieuw onthuld beveiligingslek in Ivanti Endpoint Manager Mobile (EPMM) zijn terug te voeren op één enkel IP-adres op de kogelvrije hostinginfrastructuur die wordt aangeboden door PROSPERO.

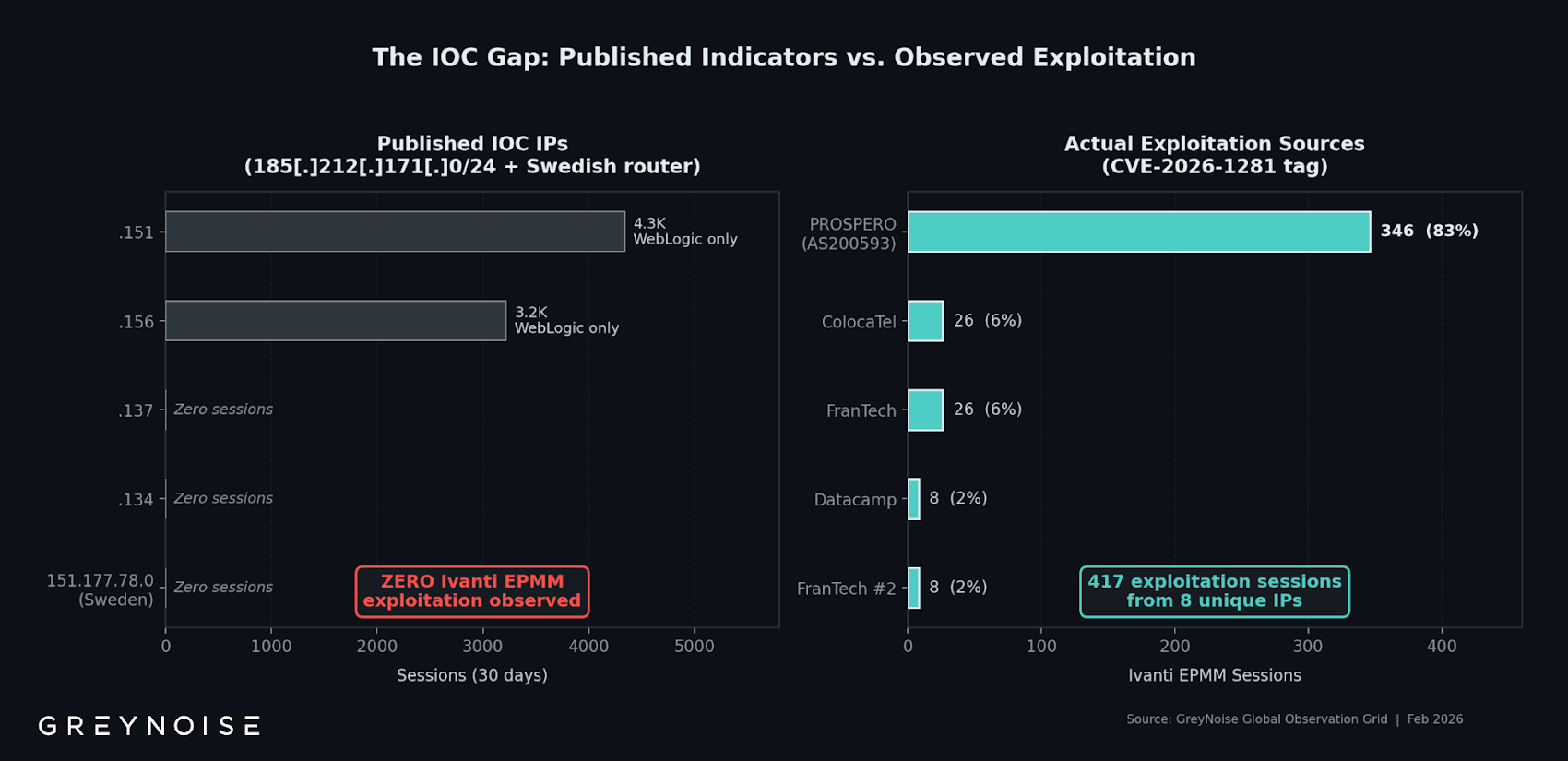

Bedreigingsinformatiebedrijf GreyNoise zei dat het tussen 1 en 9 februari 2026 417 exploitatiesessies van 8 unieke bron-IP-adressen heeft geregistreerd. Naar schatting 346 exploitatiesessies zijn afkomstig van 193.24.123(.)42, goed voor 83% van alle pogingen.

De kwaadaardige activiteit is ontworpen om misbruik te maken van CVE-2026-1281 (CVSS-scores: 9,8), een van de twee kritieke beveiligingsproblemen in EPMM, samen met CVE-2026-1340 die door een aanvaller kan worden misbruikt om niet-geverifieerde uitvoering van externe code te bewerkstelligen. Eind vorige maand erkende Ivanti dat het op de hoogte was van een “zeer beperkt aantal klanten” dat getroffen werd door de zero-day exploitatie van de problemen.

Sindsdien hebben meerdere Europese instanties, waaronder de Nederlandse Autoriteit Persoonsgegevens (AP), de Raad voor de Rechtspraak, de Europese Commissie en het Finse Valtori, bekendgemaakt dat zij het doelwit waren van onbekende dreigingsactoren die de kwetsbaarheden gebruikten.

Verdere analyse heeft uitgewezen dat dezelfde host tegelijkertijd drie andere CVE’s exploiteert via niet-gerelateerde software –

“Het IP-adres roteert door meer dan 300 unieke user-agentstrings, verspreid over Chrome, Firefox, Safari en meerdere besturingssysteemvarianten”, aldus GreyNoise. “Deze diversiteit aan vingerafdrukken, gecombineerd met de gelijktijdige exploitatie van vier niet-gerelateerde softwareproducten, is consistent met geautomatiseerde tooling.”

Het is vermeldenswaard dat PROSPERO is gekoppeld aan een ander autonoom systeem genaamd Proton66, dat een geschiedenis heeft van het verspreiden van desktop- en Android-malware zoals GootLoader, Matanbuchus, SpyNote, Coper (ook bekend als Octo) en SocGholish.

GreyNoise wees er ook op dat 85% van de exploitatiesessies via het domeinnaamsysteem (DNS) naar huis ging om te bevestigen dat “dit doelwit kan worden geëxploiteerd” zonder enige malware te gebruiken of gegevens te exfiltreren.

De onthulling komt dagen nadat Defused Cyber een ‘sleeper shell’-campagne rapporteerde die een slapende Java-klasselader in het geheugen implementeerde om EPMM-instanties op het pad ‘/mifs/403.jsp’ te compromitteren. Het cyberbeveiligingsbedrijf zei dat de activiteit indicatief is voor de handel in initiële toegang, waarbij bedreigingsactoren voet aan de grond krijgen om de toegang later te verkopen of af te staan voor financieel gewin.

“Dat patroon is significant”, merkte het op. “OAST-callbacks (out-of-band application security testen) geven aan dat de campagne catalogiseert welke doelen kwetsbaar zijn in plaats van onmiddellijk payloads in te zetten. Dit komt overeen met initiële toegangsoperaties die eerst de exploiteerbaarheid verifiëren en later vervolgtools inzetten.”

Ivanti EPMM-gebruikers wordt aangeraden de patches toe te passen, de internetgerichte Mobile Device Management (MDM)-infrastructuur te controleren, DNS-logboeken te bekijken op OAST-patroon callbacks en te controleren op het pad /mifs/403.jsp op EPMM-instanties, en het autonome systeem van PROSPERO (AS200593) op netwerkperimeterniveau te blokkeren.

“Het EPMM-compromis biedt toegang tot de infrastructuur voor apparaatbeheer voor hele organisaties, waardoor een platform voor laterale verplaatsing ontstaat dat de traditionele netwerksegmentatie omzeilt”, aldus GreyNoise. “Organisaties met internetgerichte MDM, VPN-concentrators of andere infrastructuur voor externe toegang moeten ervan uitgaan dat kritieke kwetsbaarheden binnen enkele uren na openbaarmaking kunnen worden uitgebuit.”