Cybersecurity -onderzoekers hebben meerdere beveiligingsfouten in videobewakingsproducten van Axis Communications bekendgemaakt die, indien met succes worden uitgebuit, hen kunnen blootstellen aan overname aanslagen.

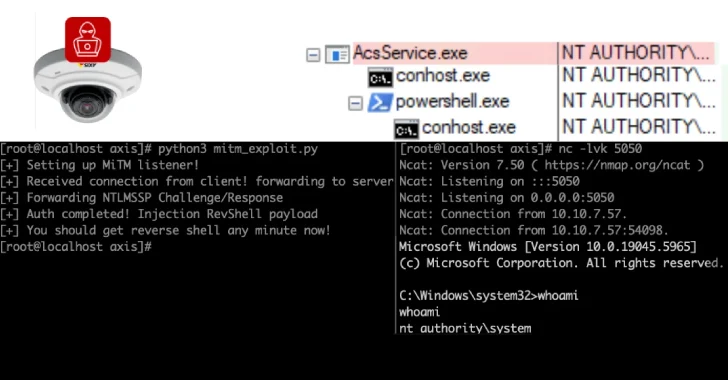

“De aanval resulteert in pre-authenticatie externe code-uitvoering op Axis Device Manager, een server die wordt gebruikt om vloten van camera’s te configureren en te beheren en het Axis-camerastation, clientsoftware die wordt gebruikt om camerafeeds te bekijken,” zei Claroty-onderzoeker Noam Moshe.

“Bovendien kan een aanvaller met behulp van internetscans van blootgestelde Axis. Remoting Services, kwetsbare servers en klanten opsommen en korrelige, zeer gerichte aanvallen uitvoeren.”

De lijst met geïdentificeerde fouten is hieronder –

- CVE-2025-30023 (CVSS -score: 9.0) – Een fout in het communicatieprotocol dat wordt gebruikt tussen de client en de server die kan leiden tot een geverifieerde gebruiker die een externe code -uitvoeringsaanval uitvoert (opgelost in Camera Station Pro 6.9, camera station 5.58 en apparaatbeheer 5.32)

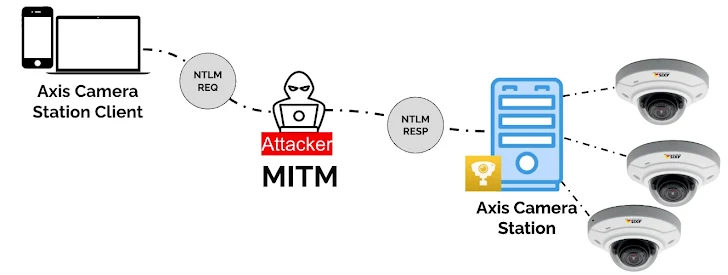

- CVE-2025-30024 (CVSS-score: 6.8)-Een fout in het communicatieprotocol dat wordt gebruikt tussen de client en de server die kan worden gebruikt om een aanval van een tegenstander (AITM) (AITM) uit te voeren (opgelost in Device Manager 5.32)

- CVE-2025-30025 (CVSS -score: 4.8) – Een fout in het communicatieprotocol dat wordt gebruikt tussen het serverproces en de servicebesturing die kan leiden tot een escalatie van lokale privileges (opgelost in Camera Station Pro 6.8 en Device Manager 5.32)

- CVE-2025-30026 (CVSS -score: 5.3) – Een fout in de Axis Cameration Station Server die kan leiden tot een authenticatie -bypass (opgelost in Camera Station Pro 6.9 en camerastation 5.58)

Succesvolle exploitatie van de bovengenoemde kwetsbaarheden kan een aanvaller in staat stellen een AITM -positie aan te nemen tussen het camerastation en zijn klanten, waardoor het effectief mogelijk is om verzoeken/antwoorden te wijzigen en willekeurige acties op de server- of clientsystemen uit te voeren. Er is geen bewijs dat de problemen in het wild zijn benut.

Claroty zei dat het meer dan 6.500 servers vond die de eigen as blootleggen.

“Succesvolle exploits geven aanvallers op het systeem op het interne netwerk op aanvallers en de mogelijkheid om elk van de camera’s binnen een specifieke implementatie te besturen,” merkte Moshe op. “Feeds kunnen worden gekaapt, bekeken en/of worden afgesloten. Aanvallers kunnen deze beveiligingsproblemen exploiteren om de authenticatie van de camera’s te omzeilen en pre-authenticatie op afstand op afstand op de apparaten te krijgen.”