ClickFix, FileFix, nep-CAPTCHA – hoe je het ook noemt, aanvallen waarbij gebruikers communiceren met kwaadaardige scripts in hun webbrowser vormen een snelgroeiende bron van inbreuken op de beveiliging.

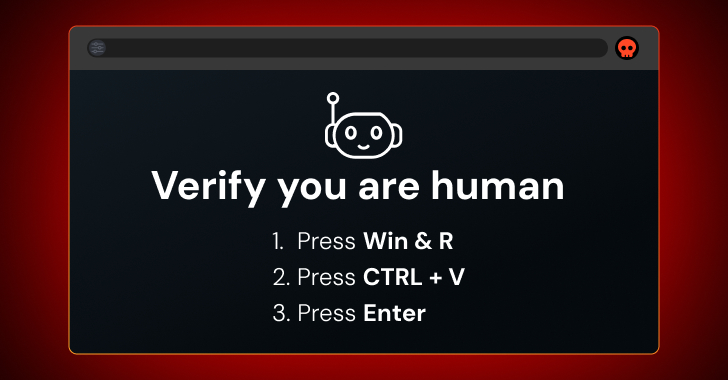

ClickFix-aanvallen vragen de gebruiker om een probleem of uitdaging in de browser op te lossen – meestal een CAPTCHA, maar ook zaken als het herstellen van een fout op een webpagina.

De naam is echter een beetje misleidend: de belangrijkste factor bij de aanval is dat ze gebruikers misleiden om kwaadaardige opdrachten op hun apparaat uit te voeren door kwaadaardige code van het paginaklembord te kopiëren en deze lokaal uit te voeren.

Het is bekend dat ClickFix regelmatig wordt gebruikt door de Interlock-ransomwaregroep en andere grote bedreigingsactoren, waaronder door de staat gesponsorde APT’s. Een aantal recente openbare datalekken zijn in verband gebracht met TTP’s in ClickFix-stijl, zoals Kettering Health, DaVita, City of St. Paul, Minnesota en de Texas Tech University Health Sciences Centers (waarbij bij veel meer inbreuken waarschijnlijk ClickFix betrokken was waarbij de aanvalsvector niet bekend of bekendgemaakt was).

Maar waarom blijken deze aanvallen zo effectief te zijn?

Reden 1: Gebruikers zijn niet klaar voor ClickFix

De afgelopen tien jaar heeft het gebruikersbewustzijn zich vooral gericht op het voorkomen dat gebruikers op links in verdachte e-mails klikken, risicovolle bestanden downloaden en hun gebruikersnaam en wachtwoord op willekeurige websites invoeren. Het was niet gericht op het openen van een programma en het uitvoeren van een opdracht.

De verdenking wordt nog verder verminderd als u bedenkt dat de kwaadaardige klembordkopieeractie 99% van de tijd achter de schermen via JavaScript wordt uitgevoerd.

En nu moderne ClickFix-sites en kunstaas er steeds legitiemer uitzien (zie het onderstaande voorbeeld), is het niet verrassend dat gebruikers hier het slachtoffer van worden.

Als je bedenkt dat deze aanvallen zich helemaal niet meer via e-mail verspreiden, past dit niet in het model van waarvoor gebruikers zijn opgeleid om achterdochtig te zijn.

De belangrijkste leveringsvector die door de onderzoekers van Push Security werd geïdentificeerd, bleek te zijn SEO-vergiftiging & malvertising via Google Zoeken. Door nieuwe domeinen te creëren of legitieme domeinen over te nemen, creëren aanvallers watergatscenario’s om gebruikers die op internet surfen te onderscheppen.

En zelfs als u achterdochtig bent, is er geen handige knop ‘phishing melden’ of workflow waarmee u uw beveiligingsteam op de hoogte kunt stellen van Google-zoekresultaten, berichten op sociale media, website-advertenties, enzovoort.

Reden 2: ClickFix wordt niet gedetecteerd tijdens de bezorging

Er zijn een paar aspecten waarom ClickFix-aanvallen onopgemerkt blijven door technische controles.

ClickFix-pagina’s maken, net als andere moderne phishing-sites, gebruik van een reeks detectie-ontwijkingstechnieken die voorkomen dat ze worden gemarkeerd door beveiligingstools – van e-mailscanners tot beveiligingstools voor webcrawling en webproxy’s die netwerkverkeer analyseren. Het ontwijken van detectie omvat voornamelijk het camoufleren en roteren van domeinen om bekende slechte detecties (dat wil zeggen blokkeerlijsten) voor te blijven, het gebruik van botbescherming om analyse te voorkomen en het zwaar verduisteren van pagina-inhoud om te voorkomen dat detectiehandtekeningen worden geactiveerd.

En door het gebruik van niet-e-mailbezorgingsvectoren wordt een hele laag detectiemogelijkheden weggenomen.

Malvertising voegt een extra targetinglaag toe aan het beeld. Google Ads kan bijvoorbeeld worden getarget op zoekopdrachten die afkomstig zijn van specifieke geografische locaties, afgestemd op specifieke e-maildomeinovereenkomsten of specifieke apparaattypen (bijvoorbeeld desktop, mobiel, enzovoort). Als u weet waar uw doelgroep zich bevindt, kunt u de advertentieparameters daarop afstemmen.

Samen met andere technieken, zoals voorwaardelijk laden om een lokaas terug te sturen dat geschikt is voor uw besturingssysteem (of helemaal niet activeert tenzij aan bepaalde voorwaarden is voldaan, bijvoorbeeld als u bezoekt vanaf een mobiel besturingssysteem of van buiten een doel-IP-bereik), hebben aanvallers een manier om een groot aantal potentiële slachtoffers te bereiken en tegelijkertijd beveiligingscontroles op de e-maillaag te vermijden en ongewenste analyses te voorkomen.

Ten slotte kunnen typische beveiligingstools deze actie niet waarnemen en markeren als potentieel schadelijk, omdat de code in de browsersandbox wordt gekopieerd. Dit betekent dat de laatste – en enige – mogelijkheid voor organisaties om ClickFix te stoppen zich op het eindpunt bevindt, nadat de gebruiker heeft geprobeerd de kwaadaardige code uit te voeren.

Reden 3: EDR is de laatste en enige verdedigingslinie – en het is niet onfeilbaar

Er zijn meerdere fasen in de aanval die door EDR kunnen en moeten worden onderschept, maar het detectieniveau dat wordt verhoogd en of een actie in realtime wordt geblokkeerd, wordt bepaald door de context.

Omdat er geen bestanden worden gedownload van internet en het uitvoeren van code op de machine wordt geïnitieerd door de gebruiker, is er geen context die de actie aan een andere applicatie koppelt waardoor deze verdacht lijkt. Kwaadaardige PowerShell die wordt uitgevoerd vanuit Outlook of Chrome lijkt bijvoorbeeld duidelijk verdacht, maar omdat het door de gebruiker wordt geïnitieerd, is het geïsoleerd van de context van waar de code is afgeleverd.

De kwaadaardige commando’s zelf kunnen versluierd zijn of in fasen worden opgedeeld om gemakkelijke detectie door heuristische regels te voorkomen. EDR-telemetrie kan registreren dat een PowerShell-proces is uitgevoerd, maar zonder een bekende slechte handtekening of een duidelijke beleidsschending, wordt dit mogelijk niet onmiddellijk gemarkeerd.

De laatste fase waarin de aanval door een gerenommeerde EDR moet worden onderschept, is het punt waarop malware wordt uitgevoerd. Maar het ontwijken van detectie is een kat-en-muisspel, en aanvallers zijn altijd op zoek naar manieren om hun malware aan te passen om detectietools te omzeilen of uit te schakelen. Er komen dus uitzonderingen voor.

En als u een organisatie bent die werknemers en contractanten toestaat onbeheerde BYOD-apparaten te gebruiken, is de kans groot dat er gaten in uw EDR-dekking zitten.

Uiteindelijk laten organisaties zichzelf vertrouwen op één enkele verdedigingslinie: als de aanval niet wordt gedetecteerd en geblokkeerd door EDR, wordt deze helemaal niet opgemerkt.

Waarom de standaardaanbevelingen tekortschieten

De meeste leveranciersonafhankelijke aanbevelingen waren gericht op het beperken van de toegang tot services zoals het Windows Run-dialoogvenster voor typische gebruikers. Maar hoewel mshta en PowerShell nog steeds het meest worden waargenomen, hebben beveiligingsonderzoekers al een breed scala aan LOLBINS ontdekt die zich richten op verschillende diensten, waarvan er vele moeilijk te voorkomen zijn dat gebruikers er toegang toe krijgen.

Het is ook de moeite waard om te overwegen hoe aanvallen in ClickFix-stijl zich in de toekomst kunnen blijven ontwikkelen. Het huidige aanvalspad strekt zich uit over browser en eindpunt. Wat als het volledig in de browser zou kunnen plaatsvinden en EDR helemaal zou kunnen omzeilen? Bijvoorbeeld door kwaadaardig JavaScript rechtstreeks in de devtools op een relevante webpagina te plakken.

ClickFix in de frontlinie stoppen – in de browser

De nieuwste functie van Push Security, detectie van kwaadaardig kopiëren en plakken, pakt ClickFix-achtige aanvallen zo snel mogelijk aan via browsergebaseerde detectie en blokkering. Dit is een universeel effectieve controle die werkt ongeacht het afleverkanaal, de paginastijl en -structuur, of de specifieke kenmerken van het malwaretype en de uitvoering ervan.

In tegenstelling tot hardhandige DLP-oplossingen die kopiëren en plakken volledig blokkeren, beschermt Push uw werknemers zonder hun gebruikerservaring te verstoren of de productiviteit te belemmeren.

Bekijk onderstaande video voor meer informatie.

Meer informatie

Als je meer wilt weten over ClickFix-aanvallen en hoe deze zich ontwikkelen, bekijk dan dit komende webinar waar Push Security-onderzoekers in echte ClickFix-voorbeelden zullen duiken en zullen demonstreren hoe ClickFix-sites onder de motorkap werken.

Het browsergebaseerde beveiligingsplatform van Push Security biedt uitgebreide aanvalsdetectie- en responsmogelijkheden tegen technieken zoals AiTM-phishing, credential stuffing, ClickFixing, kwaadaardige browserextensies en sessiekaping met behulp van gestolen sessietokens. U kunt Push ook gebruiken om kwetsbaarheden te vinden en op te lossen in de apps die uw werknemers gebruiken, zoals spookaanmeldingen, gaten in de SSO-dekking, gaten in de MFA, kwetsbare wachtwoorden, risicovolle OAuth-integraties en meer, om het oppervlak van uw identiteitsaanval te versterken.

Voor meer informatie over Push kunt u ons nieuwste productoverzicht bekijken of een afspraak maken met een van onze medewerkers voor een live demo.