Meerdere NPM -pakketten zijn gecompromitteerd als onderdeel van een aanval van software -supply chain nadat het account van een beheerder was aangetast in een phishing -aanval.

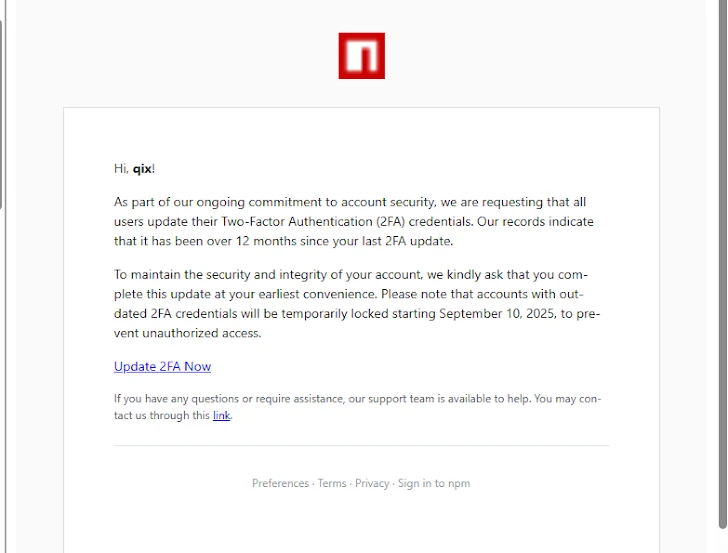

De aanval richtte zich op Josh Junon (aka Qix), die een e-mailbericht ontving dat NPM nabootst (“Support@npmjs (.) Help”), waarbij ze werden aangespoord om hun update van hun twee-factor authenticatie (2FA) -referenties voor 10 september 2025, door te klikken op Embeded Link.

Van de phishing-pagina wordt gezegd dat hij de co-mantel in zijn gebruikersnaam, wachtwoord en twee-factor authenticatie (2FA) -token invoert, alleen om te worden gestolen waarschijnlijk door middel van een tegenstander-in-the-midden (AITM) -aanval en gebruikte om de schurkenversie te publiceren naar het NPM-registratie.

De volgende 20 pakketten, die gezamenlijk meer dan 2 miljard wekelijkse downloads aantrekken, zijn bevestigd als getroffen als onderdeel van het incident –

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- proto—[email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

“Sorry iedereen, ik had meer aandacht moeten schenken,” zei Junon in een bericht over Bluesky. “Niet zoals ik; heb een stressvolle week gehad. Zal werken om dit op te ruimen.”

Uit een analyse van de verdoezelde malware die in de broncode is geïnjecteerd, blijkt dat deze is ontworpen om cryptocurrency-transactieverzoeken te onderscheppen en het bestemmingsporteladres te ruilen met een aanvallergestuurde portemonnee die nauw overeenkomt met het berekenen van de afstand van de Levenshtein.

Volgens Charlie Eriksen van Aikido Security fungeert de payload als een browser-gebaseerde interceptor die netwerkverkeer en applicatie-API’s kapen om cryptocurrency-activa te stelen door verzoeken en antwoorden te herschrijven. Het is momenteel niet bekend wie achter de aanval zit.

“De payload begint met het controleren van het type venster! == ‘Undefined’ om te bevestigen dat het in een browser wordt uitgevoerd,” zei Socket. “Vervolgens wordt het gesloten in Window.Fetch, XmlhttpRequest en Window.TheReum.Request, samen met andere Wallet Provider API’s.”

“Dit betekent dat de malware eindgebruikers richt op verbonden portefeuilles die een site bezoeken die de gecompromitteerde code omvat. Ontwikkelaars zijn niet inherent het doelwit, maar als ze een getroffen site in een browser openen en een portemonnee verbinden, worden ook zij slachtoffers.”

Pakketecosystemen zoals NPM en de Python -pakketindex (PYPI) blijven terugkerende doelen vanwege hun populariteit en breed bereik binnen de ontwikkelaarsgemeenschap, waarbij aanvallers het vertrouwen misbruiken dat aan deze platforms is geassocieerd om kwaadaardige payloads te pushen.

Naast het rechtstreeks publiceren van kwaadaardige pakketten, hebben aanvallers ook technieken gebruikt, zoals typosquatten of zelfs het exploiteren van AI-gehalucineerde afhankelijkheden-genaamd Slopquats-om ontwikkelaars te misleiden om malware te installeren. Het incident geeft ooit de noodzaak aan om waakzaamheid en verhardende CI/CD -pijpleidingen en het vergrendelen van afhankelijkheden te verharden.

Volgens ReversingLabs ‘2025 Software Supply Chain Security Security Report, 14 van de 23 crypto-gerelateerde kwaadaardige campagnes in 2024 gerichte NPM, met de rest gekoppeld aan PYPI.

“Wat we zien ontvouwen met de NPM -pakketten krijt en foutopsporing is helaas een gemeenschappelijke instantie vandaag in de software -supply chain,” vertelde Ilkka Turunen, Field CTO bij Sonatype, aan The Hacker News.

“De kwaadaardige lading was gericht op crypto -diefstal, maar deze overname volgt een klassieke aanval die nu is vastgesteld – door populaire open source -pakketten over te nemen, kunnen tegenstanders geheimen stelen, achterdeuren achterlaten en organisaties infiltreren.”

“Het was geen willekeurige keuze om de ontwikkelaar van deze pakketten te richten. Pakketovernames zijn nu een standaardtactiek voor geavanceerde persistente bedreigingsgroepen zoals Lazarus, omdat ze weten dat ze een grote hoeveelheid van de ontwikkelaarspopulatie van de wereld kunnen bereiken door een enkel onderbeoordeld project te infiltreren.”