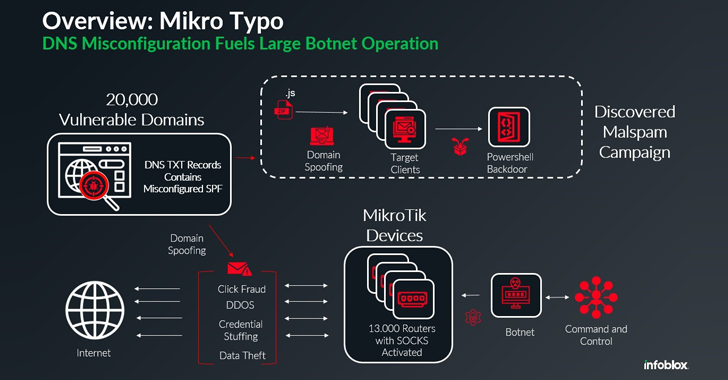

Een wereldwijd netwerk van ongeveer 13.000 gekaapte Mikrotik-routers is ingezet als botnet om malware te verspreiden via spamcampagnes, de nieuwste toevoeging aan een lijst van botnets die worden aangedreven door MikroTik-apparaten.

De activiteit “maakt gebruik van verkeerd geconfigureerde DNS-records om e-mailbeveiligingstechnieken door te geven”, zei Infoblox-beveiligingsonderzoeker David Brunsdon in een technisch rapport dat vorige week werd gepubliceerd. “Dit botnet gebruikt een wereldwijd netwerk van Mikrotik-routers om kwaadaardige e-mails te verzenden die zo zijn ontworpen dat ze afkomstig lijken te zijn van legitieme domeinen.”

Het DNS-beveiligingsbedrijf, dat de campagne de codenaam heeft gegeven Mikro-typfoutzei dat de analyse voortkwam uit de ontdekking van een malspamcampagne eind november 2024, waarbij gebruik werd gemaakt van aan vrachtfacturen gerelateerde lokmiddelen om ontvangers te verleiden een ZIP-archieflading te lanceren.

Het ZIP-bestand bevat een versluierd JavaScript-bestand, dat vervolgens verantwoordelijk is voor het uitvoeren van een PowerShell-script dat is ontworpen om een uitgaande verbinding te initiëren met een command-and-control (C2)-server op het IP-adres 62.133.60(.)137.

De exacte initiële toegangsvector die wordt gebruikt om de routers te infiltreren is onbekend, maar er zijn verschillende firmwareversies getroffen, waaronder versies die kwetsbaar zijn voor CVE-2023-30799, een kritiek escalatieprobleem van bevoegdheden dat kan worden misbruikt om willekeurige code-uitvoering te bewerkstelligen.

“Ongeacht hoe ze zijn gecompromitteerd, lijkt het erop dat de acteur een script op de (Mikrotik) apparaten heeft geplaatst dat SOCKS (Secure Sockets) mogelijk maakt, waardoor de apparaten kunnen werken als TCP-redirectors”, aldus Brunsdon.

“Het inschakelen van SOCKS verandert elk apparaat effectief in een proxy, waardoor de ware oorsprong van kwaadaardig verkeer wordt gemaskeerd en het moeilijker wordt om de bron te traceren.”

Wat de zorg nog groter maakt, is het gebrek aan authenticatie die nodig is om deze proxy’s te gebruiken, waardoor andere bedreigingsactoren specifieke apparaten of het hele botnet kunnen bewapenen voor kwaadaardige doeleinden, variërend van gedistribueerde denial-of-service (DDoS)-aanvallen tot phishing-campagnes.

Er is vastgesteld dat de malspamcampagne in kwestie misbruik maakt van een verkeerde configuratie in de TXT-records van het Sender Policy Framework (SPF) van 20.000 domeinen, waardoor de aanvallers e-mails kunnen verzenden namens die domeinen en verschillende e-mailbeveiligingsmaatregelen kunnen omzeilen.

Concreet is gebleken dat de SPF-records zijn geconfigureerd met de uiterst tolerante “+alles”-optie, waardoor het doel van de beveiliging in de eerste plaats teniet wordt gedaan. Dit betekent ook dat elk apparaat, zoals de gecompromitteerde MikroTik-routers, het legitieme domein in e-mail kan vervalsen.

Eigenaars van MikroTik-apparaten wordt aangeraden om hun routers up-to-date te houden en de standaard accountgegevens te wijzigen om misbruikpogingen te voorkomen.

“Met zoveel gecompromitteerde MikroTik-apparaten is het botnet in staat een breed scala aan kwaadaardige activiteiten te lanceren, van DDoS-aanvallen tot gegevensdiefstal en phishing-campagnes”, aldus Brunsdon. “Het gebruik van SOCKS4-proxy’s compliceert de detectie- en mitigatie-inspanningen verder, wat de noodzaak van robuuste beveiligingsmaatregelen benadrukt.”